Vizualizați sau adăugați contacte în Teams. Pentru a vă vizualiza contactele, faceți clic pe Apeluri > Contacte. Faceți clic pe Contactele mele și veți găsi o listă de la A la Z cu toate contactele dvs. și o bară de căutare pe care o puteți utiliza pentru a găsi pe cineva anume. Dacă doriți să adăugați un contact nou la lista dvs., faceți clic pe Adăugați un contact în partea de sus a listei pentru a începe

Cum devin certificat AWS? Înscrieți-vă la o clasă de instruire AWS, cum ar fi oricare dintre cele menționate în acest articol. Consultați orice ghid de studiu sau examen disponibil. Citiți mai multe documente albe AWS. Exersează, exersează, exersează. Programați examenul după ce sunteți gata

Cel mai simplu mod de a afla dacă notebook-ul are un modul wwan ar fi să accesați managerul de dispozitive, faceți clic pentru a extinde categoria adaptoarelor de rețea și acolo veți găsi numele și numărul de model al adaptorului Ethernet, al adaptorului wlan și al adaptorului wwan (dacă este cazul)

Windows - Office 2007 / 2010 / 2013 -Dezinstalare Deschideți meniul Start și faceți clic pe Panou de control. Faceți clic pe Dezinstalați un program. Selectați orice versiune de Microsoft Office pe care doriți să o ștergeți, de exemplu Microsoft Office Enterprise2007 sau Microsoft Office Professional 2007Trial. Faceți clic pe Da în fereastra care apare. Va apărea următoarea fereastră

COD OPERATOR MOBIL = 9716,8802.2}Airtel. NUMĂR CLIENT= 98100-12345. COD REȚEA = 404 10. COD OPERATOR MOBIL = 9810,9818,9871,9910,9971,9958,9717,9560,9650,8800

Hashing consecvent cu Memcached sau Redis și un patch pentru libketama. Acesta este o instrucțiune pentru hashing consecvent al cheilor în magazinele cheie-valoare, cu accent pe serverele cache. Codul este agnostic cache-server: nu există nimic specific pentru Memcached sau Redis în el și ar putea fi folosit cu alte servere

Ventilatorul tinde să fie mai mic decât computerul dvs. de obicei laptop. Circulația din interior care răcește computerul este slabă și poate provoca căldură, ceea ce face ca computerul să se închidă complet. Toate laptopurile se opresc atunci când se supraîncălzi

Nachos cu trei straturi. Nachos cu trei straturi sunt un fel de mâncare simplu, mic de nacho. Chipsurile sunt acoperite cu fasole, sos roșu și brânză nacho

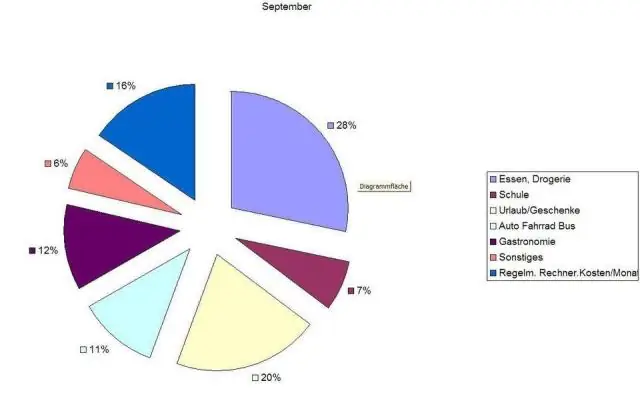

Crearea unui fișier JPG dintr-o diagramă În Excel, faceți clic o dată pe diagrama pe care doriți să o salvați ca fișier JPG. Apăsați Ctrl+C. Comutați la Word sau PowerPoint. Faceți clic pe săgeata în jos de lângă instrumentul Lipire din fila Acasă a panglicii. Alegeți Paste Special din opțiunile prezentate. Din opțiunile de lipire disponibile, alegeți Imagine JPEG (sau un format echivalent)

Ce este blocarea și cum ați remedia problema? Blocarea are loc atunci când două sau mai multe rânduri sunt blocate de o conexiune SQL și o a doua conexiune la serverul SQL necesită o blocare în conflict pe acele rânduri. Astfel, a doua conexiune va aștepta până când prima blocare este eliberată