- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Modificat ultima dată 2025-01-22 17:38.

NCSC definește a incident cibernetic ca încălcarea ale unui sistem Securitate politica pentru a afecta integritatea sau disponibilitatea acesteia și/sau accesul neautorizat sau încercarea de acces la un sistem sau sisteme; în conformitate cu Legea privind utilizarea abuzivă a computerelor (1990).

În acest sens, care este un exemplu de incident cibernetic?

Cel mai probabil securitate cibernetică amenințările la care se poate expune afacerea dvs. includ: cibernetic fraudă - inclusiv phishing, spear phishing, vishing și vânătoare de balene. atacuri malware - inclusiv viruși, viermi, troieni, spyware, rootkit-uri etc. atacuri ransomware.

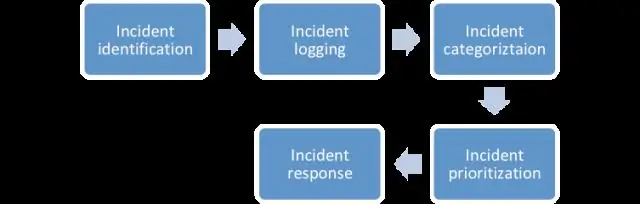

ce este un plan de răspuns la incident de securitate cibernetică? Răspuns la incident (IR) este o metodologie structurată pentru manipularea securității incidente, încălcări și cibernetic amenințări. Un bine definit plan de răspuns la incident vă permite să identificați eficient, să minimizați daunele și să reduceți costul a atac cibernetic , în timp ce găsim și remediați cauza pentru a preveni atacurile viitoare.

De asemenea, știți, care este diferența dintre un eveniment de securitate cibernetică și un incident de securitate cibernetică?

Securitate Eveniment vs Securitate Incident . O securitate eveniment este orice se întâmplă și care ar putea avea implicații privind securitatea informațiilor. O securitate incident este o securitate eveniment care rezultă în daune precum pierderea datelor. Incidente poate include, de asemenea evenimente care nu implică daune, dar sunt riscuri viabile.

Care sunt cele 4 tipuri de atacuri cibernetice?

Astăzi voi descrie cele mai comune 10 tipuri de atac cibernetic:

- Atacurile de refuzare a serviciului (DoS) și de refuz de serviciu distribuit (DDoS).

- Atacul de tip Man-in-the-Middle (MitM).

- Atacurile de phishing și spear phishing.

- Atacul la drum.

- Atacul cu parola.

- Atacul de injectare SQL.

- Atacul XSS (cross-site scripting).

- Atacul cu urechea.

Recomandat:

Ce este securitatea cibernetică RMF?

Cadrul de management al riscului (RMF) este „cadrul comun de securitate a informațiilor” pentru guvernul federal și contractorii săi. Obiectivele declarate ale RMF sunt: Îmbunătățirea securității informațiilor. Pentru a consolida procesele de management al riscului. Pentru a încuraja reciprocitatea între agențiile federale

Este greu să înveți securitatea cibernetică?

O diplomă de securitate cibernetică poate fi dificilă în comparație cu alte programe, dar de obicei nu necesită un nivel superior de matematică sau laboratoare intensive sau practici, ceea ce poate face cursurile mult mai ușor de gestionat

Ce este incidentul în procesul ITIL?

Ce este un incident? ITIL definește un incident ca o întrerupere neplanificată sau o reducere a calității unui serviciu IT. Acordurile de nivel de servicii (SLA) definesc nivelul de serviciu convenit între furnizor și client. Incidentele diferă atât de probleme, cât și de solicitări

Ce este criminalitatea cibernetică și securitatea cibernetică?

Crime cibernetice și securitate cibernetică. Reclame. Infracțiunea care implică și utilizează dispozitive informatice și Internet, este cunoscută sub denumirea de criminalitate cibernetică. Infracțiunea cibernetică poate fi comisă împotriva unui individ sau a unui grup; poate fi comisă și împotriva organizațiilor guvernamentale și private

Care sunt fazele de intruziune a amenințărilor de securitate cibernetică?

Există diferite etape care se referă la intruziunea în securitatea cibernetică sunt: Recon. Intruziune și enumerare. Inserarea programelor malware și mișcarea laterală