- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Modificat ultima dată 2025-01-22 17:38.

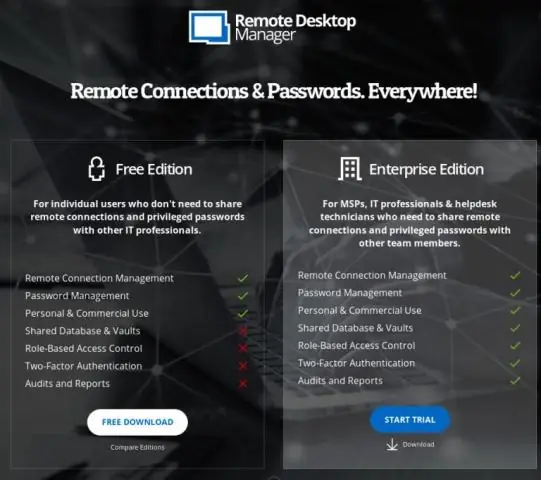

Rol - controlul accesului bazat ia privilegiile asociate fiecăruia rol în companie și le mapează direct în sistemele utilizate pentru accesarea resurselor IT. Implementat în mod corespunzător, le permite utilizatorilor să desfășoare activități - și numai acele activități - permise de acestea rol.

Având în vedere acest lucru, ce este controlul accesului bazat pe rol. Cum l-ați implementa?

Rol - controlul accesului bazat (RBAC) este o metodă de restricționare a rețelei bazat pe acces pe roluri a utilizatorilor individuali din cadrul unei întreprinderi. RBAC le permite angajaților să aibă acces drepturi numai asupra informațiilor de care au nevoie do locurile lor de muncă și îi împiedică accesând informații care nu le aparțin.

În mod similar, cum implementați RBAC? RBAC: 3 pași de implementat

- Definiți resursele și serviciile pe care le furnizați utilizatorilor dvs. (adică, e-mail, CRM, partajări de fișiere, CMS etc.)

- Creați o bibliotecă de roluri: potriviți descrierile postului cu resursele de la numărul 1 de care fiecare funcție are nevoie pentru a-și finaliza munca.

- Atribuiți utilizatori la roluri definite.

În acest sens, care este beneficiul controlului accesului bazat pe rol?

Afacerea beneficiile rolului - Rol de control al accesului bazat - controlul accesului bazat acoperă printre altele rol permisiuni, utilizator roluri , și poate fi folosit pentru a răspunde nevoilor multiple ale organizațiilor, de la securitate și conformitate, la eficiență și cost Control.

Ce este autorizarea bazată pe roluri?

Rol - autorizare bazată verificările sunt declarative - dezvoltatorul le încorporează în codul său, împotriva unui controlor sau a unei acțiuni în cadrul unui controler, specificând roluri căruia utilizatorul curent trebuie să fie membru pentru a accesa resursa solicitată.

Recomandat:

Cum pot seta controlul accesului pentru antetul Origine?

Pentru IIS6 Open Internet Information Service (IIS) Manager. Faceți clic dreapta pe site-ul pentru care doriți să activați CORS și accesați Proprietăți. Treceți la fila Antete HTTP. În secțiunea Anteturi HTTP personalizate, faceți clic pe Adăugați. Introduceți Access-Control-Allow-Origin ca nume antet. Introduceți * ca valoare de antet. Faceți clic pe Ok de două ori

Ce este controlul accesului în baza de date?

Controlul accesului este o tehnică de securitate care reglementează cine sau ce poate vizualiza sau utiliza resursele într-un mediu informatic. Controlul accesului fizic limitează accesul la campusuri, clădiri, săli și active fizice IT. Controlul accesului logic limitează conexiunile la rețelele computerelor, fișierele de sistem și datele

Ce este autentificarea și controlul accesului?

Aceste criterii se numesc Autorizare, Autentificare și Control acces. Autentificarea este orice proces prin care verificați că cineva este cine pretinde că este. În cele din urmă, controlul accesului este un mod mult mai general de a vorbi despre controlul accesului la o resursă web

Care este protocolul de acces multiplu pentru controlul accesului la canal?

9. Care dintre următoarele este protocolul de acces multiplu pentru controlul accesului la canal? Explicație: În CSMA/CD, se ocupă de detectarea coliziunii după ce a avut loc coliziunea, în timp ce CSMA/CA se ocupă de prevenirea coliziunii. CSMA/CD este abrevierea pentru Carrier Sensing Multiple Access/Collision detection

Care este beneficiul controlului accesului bazat pe rol?

Beneficiile comerciale ale controlului accesului bazat pe roluri Controlul accesului bazat pe roluri acoperă, printre altele, permisiuni de rol, roluri de utilizator și poate fi utilizat pentru a răspunde nevoilor multiple ale organizațiilor, de la securitate și conformitate, la eficiență și controlul costurilor