- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Modificat ultima dată 2025-06-01 05:11.

7 Cele mai bune practici de securitate a bazelor de date

- Asigurați fizic securitatea bazei de date .

- Utilizați aplicația web și Bază de date firewall-uri.

- Întărește-ți Bază de date în cea mai mare măsură posibilă.

- Criptați datele dvs.

- Minimizează valoarea de baze de date .

- Administra Bază de date acces strâns.

- Audit și monitorizare Bază de date activitate.

De asemenea, știți, ce este folosit pentru securitatea bazei de date?

Pe scurt, securitatea bazei de date este orice formă de securitatea folosită pentru a proteja baze de date și informațiile pe care le conțin din compromis. Exemple de modul în care datele stocate pot fi protejate includ: Software - software este folosit pentru a se asigura că oamenii nu pot avea acces la Bază de date prin viruși, hacking sau orice alt proces similar.

În al doilea rând, care sunt cei 5 pași cheie care ajută la asigurarea securității bazei de date? Iată cinci lucruri pe care le puteți face pentru a vă păstra informațiile despre companie și despre clienți în siguranță.

- Aveți parole sigure. Cele mai sofisticate sisteme de pe Pământ nu se pot proteja împotriva unei parole greșite.

- Criptați baza de date.

- Nu le arăta oamenilor ușa din spate.

- Segmentați baza de date.

- Monitorizați și auditați baza de date.

De asemenea, știți, ce este securitatea la nivel de bază de date?

Securitatea bazei de date se referă la diferitele măsuri pe care organizațiile le iau pentru a-și asigura baze de date sunt protejate de amenințările interne și externe. Securitatea bazei de date include protejarea Bază de date în sine, datele pe care le conține, ei Bază de date sistem de management și diferitele aplicații care îl accesează.

Care sunt cele 2 tipuri de securitate aplicate unei baze de date?

Multe straturi și tipuri de control al securității informațiilor sunt adecvate bazelor de date, inclusiv:

- Controlul accesului.

- Auditul.

- Autentificare.

- Criptare.

- Controale de integritate.

- Backup-uri.

- Securitatea aplicației.

- Securitatea bazei de date prin aplicarea metodei statistice.

Recomandat:

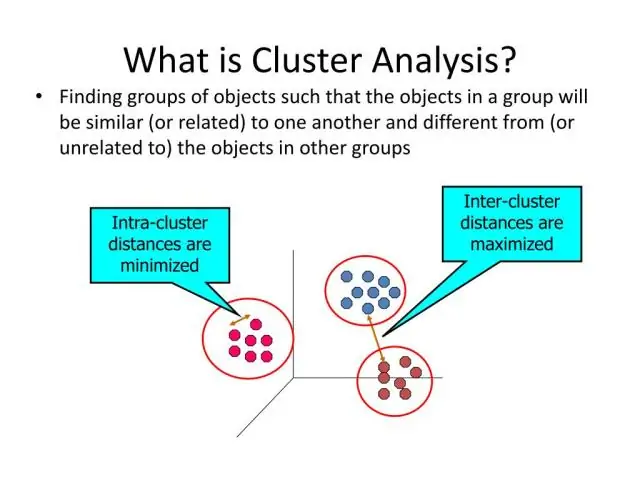

Care sunt cerințele de clustering în data mining?

Principalele cerințe pe care ar trebui să le satisfacă un algoritm de clustering sunt: scalabilitate; tratarea diferitelor tipuri de atribute; descoperirea clusterelor cu formă arbitrară; cerințe minime pentru cunoașterea domeniului pentru a determina parametrii de intrare; capacitatea de a face față zgomotului și valorii aberante;

Care sunt cele cinci funcții principale ale administratorului bazei de date?

Rolul poate include planificarea capacității, instalarea, configurarea, proiectarea bazei de date, migrarea, monitorizarea performanței, securitatea, depanarea, precum și backup și recuperarea datelor

Care sunt versiunile bazei de date Oracle?

Versiunile principale Oracle, cu cele mai recente seturi de corecții sunt: Oracle 6: 6.0. 17 - 6.2. Oracolul 7: 7.0. 12 - 7.3. 4.5. Oracolul 8: 8.0. 3 - 8,0. Oracolul 8i: 8.1. 5,0 - 8,1. Oracle 9i Versiunea 1: 9.0. 1,0 - 9,0. Oracle 9i Versiunea 2: 9.2. 0,1 - 9,2. Oracle 10g Versiunea 1: 10.1. 0,2 - 10,1. Oracle 10g Versiunea 2: 10.2. 0,1 - 10,2

Care sunt avantajele utilizării bazei de date relaționale?

Avantajele modelului relațional sunt simplitatea, independența structurală, ușurința în utilizare, capacitatea de interogare, independența datelor, scalabilitatea. Puține baze de date relaționale au limite privind lungimile câmpurilor care nu pot fi depășite

Care sunt elementele de bază ale bazei de date?

Baza de date constă din date care pot fi numerice, alfabetice și de asemenea alfanumerice. Analiza datelor este o caracteristică cheie a sistemului de management al bazelor de date, care este DBMS. DBMPermite definirea, crearea, interogarea, actualizarea și administrarea bazelor de date