Pentru a porni telefonul, țineți apăsată tasta de pornire până când telefonul vibrează. Când telefonul este pornit, alegeți limba și regiunea dvs.. Urmați instrucțiunile afișate pe telefon. Modificat ultima dată: 2025-01-22 17:01

Aceste 15 companii vă inunda e-mailul cu cel mai mare spam Groupon (în medie 388 de e-mailuri per utilizator) LivingSocial (363) Facebook (310) Meetup (199) J. Crew (175) Twitter (TWTR) (173) Victoria's Secret (160) LinkedIn ( LNKD) (157). Modificat ultima dată: 2025-06-01 05:06

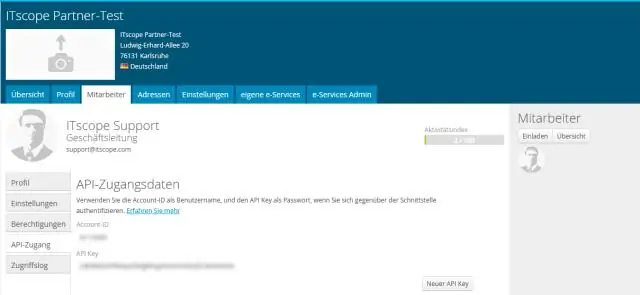

Antetul cererii de autorizare HTTP conține acreditările pentru a autentifica un agent utilizator cu un server, de obicei, dar nu neapărat, după ce serverul a răspuns cu starea 401 Neautorizat și antetul WWW-Authenticate. Modificat ultima dată: 2025-06-01 05:06

Cu toate acestea, majoritatea par să se stabilească pe șase, mai degrabă decât pe trei, proprietăți ale limbilor umane: deplasare, arbitrar, productivitate, discreție, dualitate și transmitere culturală. Deplasarea înseamnă că o limbă se poate referi la alte vremuri și locuri decât prezentul. Modificat ultima dată: 2025-01-22 17:01

Funcția Excel MAX returnează cea mai mare valoare dintr-un set furnizat de valori numerice. Sintaxa funcției este: MAX(număr1, [număr2],) unde argumentele numărului sunt una sau mai multe valori numerice (sau matrice de valori numerice), pe care doriți să le returnați cea mai mare valoare a. Modificat ultima dată: 2025-01-22 17:01

Mai jos sunt 23 de reguli pentru a vă face SQL mai rapid și mai eficient ștergerea și actualizările datelor în lot. Utilizați caracteristicile serverului SQL de partiționare automată. Convertiți funcțiile scalare în funcții cu valori de tabel. În loc de UPDATE, utilizați CASE. Reduceți vizualizările imbricate pentru a reduce întârzierile. Pre-stadiificarea datelor. Folosiți tabele de temperatură. Evitați utilizarea codului de reutilizare. Modificat ultima dată: 2025-01-22 17:01

NCSC definește un incident cibernetic ca o încălcare a politicii de securitate a unui sistem pentru a afecta integritatea sau disponibilitatea acestuia și/sau accesul neautorizat sau încercarea de acces la un sistem sau sisteme; în conformitate cu Legea privind utilizarea abuzivă a computerelor (1990). Modificat ultima dată: 2025-01-22 17:01

În logica silogistică, există 256 de moduri posibile de a construi silogisme categorice folosind formele de enunț A, E, I și O în pătratul opoziției. Din cele 256, doar 24 sunt formulare valide. Din cele 24 de formulare valide, 15 sunt valabile necondiționat, iar 9 sunt valabile condiționat. Modificat ultima dată: 2025-01-22 17:01

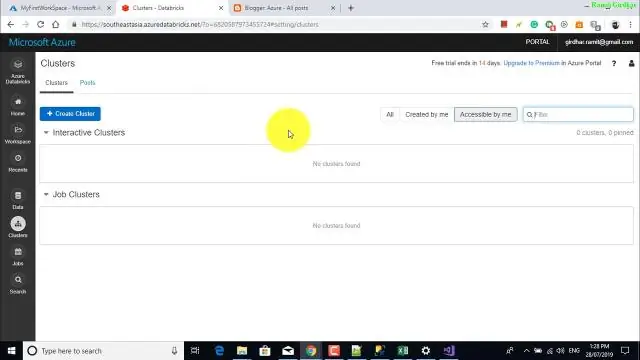

Pentru a crea un cluster: în bara laterală, faceți clic pe butonul Clustere. Pe pagina Clustere, faceți clic pe Creare cluster. Pe pagina Creare cluster, specificați numele clusterului Quickstart și selectați 6.3 (Scala 2.11, Spark 2.4.4) în meniul derulant Databricks Runtime Version. Faceți clic pe Creare cluster. Modificat ultima dată: 2025-01-22 17:01

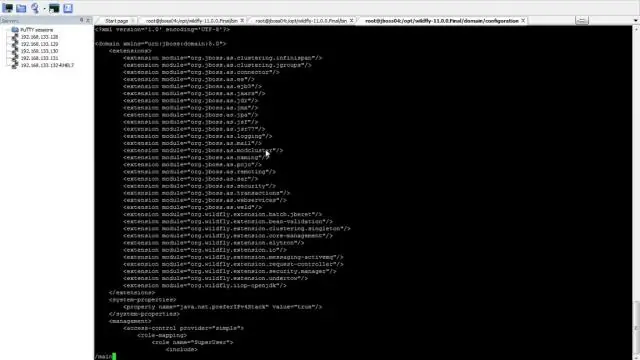

Dezvoltator: Red Hat. Modificat ultima dată: 2025-01-22 17:01

Condiție preliminară – Dispozitiv de securitate adaptiv (ASA), traducere adrese de rețea (NAT), NAT static (pe ASA) Traducerea adresei de rețea este utilizată pentru traducerea adreselor IP private în adresă IP publică în timpul accesării internetului. NAT funcționează în general pe router sau firewall. Modificat ultima dată: 2025-06-01 05:06

Cel mai bun răspuns: Poți, dar nu este cea mai bună idee. iPad-ul are o baterie Li-Ion, care are cea mai bună longevitate atunci când este în mod regulat descărcat parțial și reîncărcat. Concluzia este să-l lăsați conectat la priză, dar cel puțin o dată pe săptămână sau, deconectați-l și rulați-l la 50%, apoi lăsați-l să se încarce înapoi. Modificat ultima dată: 2025-01-22 17:01

Cine aplică cerințele PCI DSS? Deși cerințele PCI DSS sunt dezvoltate și menținute de un organism de standarde din industrie numit PCI Security Standards Council (SSC), standardele sunt aplicate de cele cinci mărci de carduri de plată: Visa, MasterCard, American Express, JCB International și Discover. Modificat ultima dată: 2025-01-22 17:01

Amphitrite este o zeiță greacă minoră, una dintre câțiva care au condus mările. O zeiță frumoasă, a fost fiica lui Nereus, un zeu mic al mării, și a lui Doris, o seanifă. Modificat ultima dată: 2025-01-22 17:01

Toate Thread-urile mor fie prin întoarcerea de la apelul la metoda run, fie prin aruncarea unei excepții care se propagă dincolo de metoda run. Firele mor în următoarele situații: Când metoda pe care o rulează se termină (sau aruncă) Când procesul este terminat. Când computerul este oprit sau resetat. Modificat ultima dată: 2025-01-22 17:01

Configurați setările wireless: Plasați aparatul Brother în raza de acțiune a punctului de acces/ruterului WPS sau AOSS™. Asigurați-vă că cablul de alimentare este conectat. Porniți aparatul și așteptați până când acesta este în starea Gata. Țineți apăsat butonul WPS sau AOSS™ de pe punctul de acces/router WLAN timp de câteva secunde. Modificat ultima dată: 2025-01-22 17:01

Cu un loc de muncă cu normă întreagă și alte angajamente, investiția a 80 de ore de studiu durează de obicei două luni. Dacă sunteți complet nou la AWS, vă recomandăm aproximativ 120 de ore sau trei luni pentru pregătire. Începeți cu elementele de bază, apoi treceți la Arhitectul soluțiilor – Calea de învățare asociată. Modificat ultima dată: 2025-06-01 05:06

Timeout de vizibilitate este perioada de timp sau durata pe care o specificați pentru elementul din coadă, care atunci când este preluat și procesat de către consumator este ascunsă de coadă și de alți consumatori. Scopul principal este de a evita mai mulți consumatori (sau același consumator), consumând același articol în mod repetitiv. Modificat ultima dată: 2025-01-22 17:01

Tipuri de strategii de comunicare Strategiile de comunicare pot fi verbale, nonverbale sau vizuale. Integrarea tuturor strategiilor împreună vă va permite să vedeți cel mai mare succes. Modificat ultima dată: 2025-01-22 17:01

Nighthawk X6 (R8000), ca și Nighthawk original (R7000) înaintea lui, este incredibil de elegant pentru un router Wi-Fi. Fiind un router fără modem încorporat, R8000 are un WAN și patru porturi Ethernet LAN, precum și un port USB 3.0 și un port USB 2.0 pentru adăugarea de stocare externă sau unități flash. Modificat ultima dată: 2025-01-22 17:01

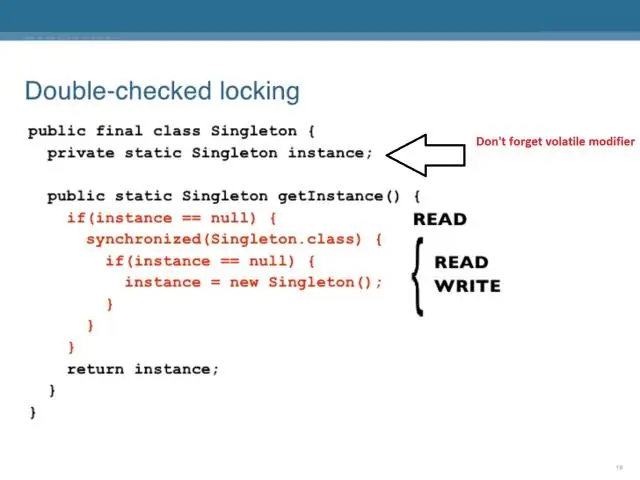

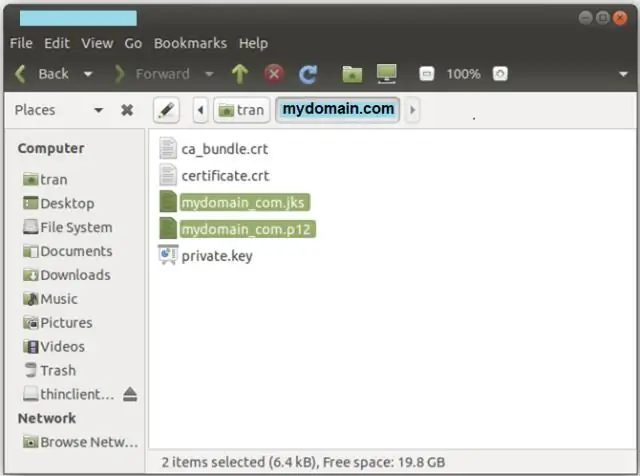

Pasul 1: Obțineți un certificat SSL. Dacă doriți să utilizați SSL și să vă serviți aplicația Spring Boot prin HTTPS, va trebui să obțineți un certificat. Pasul 2: Activați HTTPS în Spring Boot. În mod implicit, containerul Tomcat încorporat Spring Boot va avea HTTP pe portul 8080 activat. Pasul 3: redirecționează HTTP către HTTPS (opțional). Modificat ultima dată: 2025-01-22 17:01

În Java, accesorii sunt utilizați pentru a obține valoarea unui câmp privat, iar mutatorii sunt utilizați pentru a seta valoarea unui câmp privat. Dacă am declarat variabilele ca private, atunci nu ar fi accesibile tuturor, așa că trebuie să folosim metode getter și setter. Modificat ultima dată: 2025-01-22 17:01

Pentoxidul de tantal este un solid incolor care reacționează cu oxidanții și poate provoca explozii și incendii. Nu au fost raportate cazuri de otrăvire datorată expunerii, dar tantalul este moderat toxic și, dacă prelucrarea implică tăiere, topire sau măcinare, concentrații mari de fum sau praf pot fi eliberate în aer. Modificat ultima dată: 2025-01-22 17:01

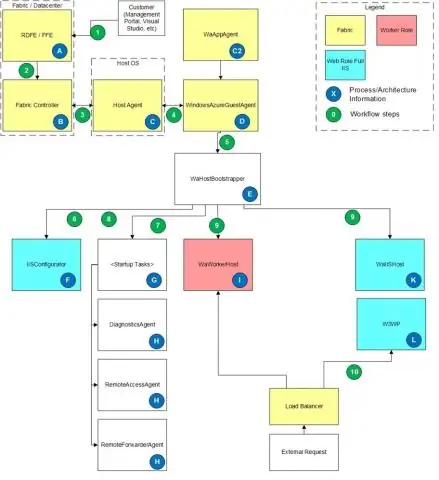

Flux de lucru: vizualizați, proiectați, construiți, automatizați și implementați procesele de afaceri ca o serie de pași. Conectori gestionați: aplicațiile dvs. logice au nevoie de acces la date, servicii și sisteme. Consultați Conectori pentru aplicațiile Azure Logic. Modificat ultima dată: 2025-01-22 17:01

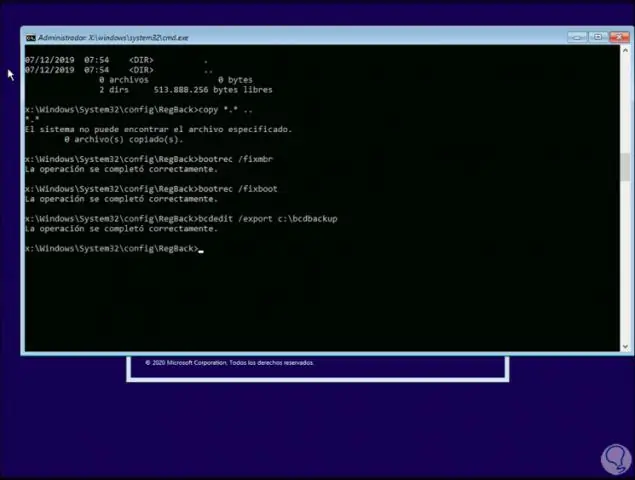

Srttrail. Eroarea txt BSOD poate fi cauzată de software-ul corupt instalat pe computer. În plus, poate fi legat de probleme hardware, cum ar fi implementarea hardware incompatibilă sau supraîncărcarea sursei de alimentare. Modificat ultima dată: 2025-01-22 17:01

Asigurați-vă că căștile sunt OPRITE (dacă atingeți butonul de pornire, LED-ul nu ar trebui să se aprindă). Țineți apăsat butonul de pornire până când indicatorul LED clipește roșu-alb-roșu-alb etc. În setările Bluetooth ale telefonului, atingeți „MA650Wireless” / „MA750 Wireless” / „MA390Wireless” pentru a vă conecta căștile. Modificat ultima dată: 2025-01-22 17:01

Tipurile de entități slabe au chei parțiale. Notă – Entitatea slabă are întotdeauna o participare totală, dar entitatea puternică poate să nu aibă o participare totală. Entitatea slabă depinde de o entitate puternică pentru a asigura existența unei entități slabe. La fel ca entitatea puternică, weakentity nu are nicio cheie primară, are cheie de discriminare parțială. Modificat ultima dată: 2025-01-22 17:01

9 Răspunsuri. Indiferent cum ai privi, un anime este un desen animat. Principala diferență este că un anime este considerat un stil japonez de desene animate în Occident. Multe dicționare în limba engleză definesc anime-ul ca „un stil japonez de animație cinematografică” sau ca „un stil de animație dezvoltat în Japonia”. Modificat ultima dată: 2025-01-22 17:01

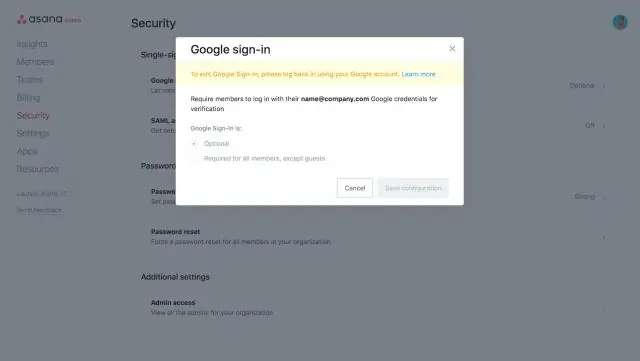

Configurați-vă propria aplicație SAML personalizată. Autentificarea unică (SSO) le permite utilizatorilor să se conecteze la toate aplicațiile cloud de întreprindere folosind acreditările contului Google gestionat. Google oferă SSO pre-integrat cu peste 200 de aplicații cloud populare. Modificat ultima dată: 2025-01-22 17:01

Începând cu 2018, cumpărătorii online pot cumpăra tricouri din bumbac de înaltă calitate cu cuvintele „AcceptBitcoin” de pe Amazon.com Inc. (NASDAQ: AMZN), dar încă nu au voie să plătească pentru cămașă cu actualbitcoin. Modificat ultima dată: 2025-01-22 17:01

Hărțile sunt containere asociative care stochează elemente formate dintr-o combinație între o valoare cheie și o valoare mapată, urmând o anumită ordine. Într-o hartă, valorile cheii sunt în general utilizate pentru a sorta și identifica în mod unic elementele, în timp ce valorile mapate stochează conținutul asociat acestei chei. Modificat ultima dată: 2025-06-01 05:06

Kwikset face parte din Hardware and Home Improvement Group al lui Stanley Black & Decker, care deține și producătorii de lacăte Weiser și Baldwin. Încuietorile Kwikset au evoluat acum pentru a include multe caracteristici Weiser, iar încuietorile Weiser folosesc acum tehnologia de blocare cu autorecheare „SmartKey” de la Kwikset și canapele Kwikset. Modificat ultima dată: 2025-01-22 17:01

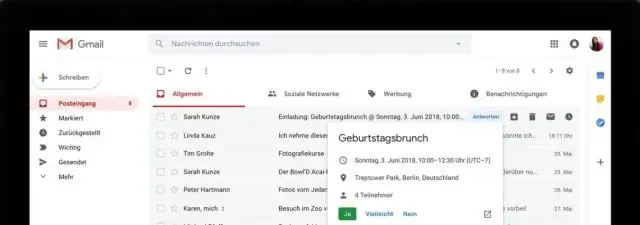

Cum să deblochezi un contact în Gmail Accesați setările Gmail (făcând clic pe pictograma roată). Faceți clic pe fila Filtre și adrese blocate. Derulați în jos până în partea de jos a ecranului și veți vedea o listă de adrese blocate. Va trebui să parcurgeți lista pentru a găsi contactul pe care doriți să îl deblocați și să faceți clic pe linkul Deblocare. Modificat ultima dată: 2025-01-22 17:01

Ce este gardul inferior și superior? Gardul inferioară este „limita inferioară”, iar gardul superior este „limita superioară” a datelor, iar orice date aflate în afara acestor limite definite pot fi considerate valori aberante. LF = Q1 - 1,5 * IQR. Modificat ultima dată: 2025-06-01 05:06

Cum să: Cum să dezactivați modul agresiv pentru conexiunile de intrare pe Cisco ASA (ASDM) Pasul 1: Conectați-vă la ASDM. Pasul 2: Navigați la Configurare. Pasul 3: Navigați la Remote Access VPN. Pasul 4: Sub Acces la rețea (client), navigați la Avansat > Parametri IKE. Modificat ultima dată: 2025-01-22 17:01

Examenul Registered Health Information Technician (RHIT) este de 3,5 ore, cu 150 de întrebări cu răspunsuri multiple (130 punctate/20 pretest). Modificat ultima dată: 2025-01-22 17:01

Un releu de control este o componentă electrică care deschide sau închide un comutator pentru a permite curentului să circule printr-o bobină conducătoare, bobina nefiind în contact direct cu comutatorul. Releele de control sunt dispozitive electromagnetice care controlează de obicei circuitele de flux de putere. Modificat ultima dată: 2025-01-22 17:01

Cum să blocați reclamele în aplicația de desktop Spotify: Accesați „Setări” StopAd (faceți clic pe „Setări” din colțul din stânga jos al ferestrei StopAdmain) Faceți clic pe butonul „Aplicații”. Faceți clic pe „Căutare aplicație” Intrați în Spotify. Bifați-l - faceți clic pe „Adăugați la filtrare”. Modificat ultima dată: 2025-01-22 17:01

Pentru ca un limbaj să fie tipat static înseamnă că tipurile tuturor variabilelor sunt cunoscute sau deduse la momentul compilării. În programarea computerelor, limbajele de programare sunt adesea clasificate în mod colocvial ca puternic tastate sau slab tastate (litesate vag). Un exemplu de limbaj cu tastare vag este Perl. Modificat ultima dată: 2025-01-22 17:01

În general, se recomandă crearea unui index care să conducă la coloanele cheii străine, pentru a suporta nu numai îmbinări între cheile primare și străine, ci și actualizări și ștergeri. Modificat ultima dată: 2025-01-22 17:01