Moto z2 force folosește tehnologia TurboPower™ aMotorola care acceptă standardul forType C USB. USB-C nu acceptă QCcharging, dar TurboPower™ oferă rate ridicate de încărcare prin USB-C. Motorola Turbocharger va încărca dispozitivul la o rată mai rapidă atunci când dispozitivul este sub 78%. Modificat ultima dată: 2025-01-22 17:01

Există vreo modalitate de a arunca o excepție verificată de la o metodă care nu are o clauză throws?

9 Răspunsuri. Puteți arunca excepții neverificate fără a fi nevoie să le declarați dacă doriți cu adevărat. Excepțiile nebifate extind RuntimeException. Throwables care extind Error sunt, de asemenea, nebifate, dar ar trebui să fie utilizate numai pentru probleme cu adevărat grave (cum ar fi bytecode invalid). Modificat ultima dată: 2025-01-22 17:01

Pentru a crea un utilizator nou: În panoul din stânga al Consolei de administrare WebLogic Server, extindeți Securitate -> Tărâmuri. Extindeți domeniul de securitate pentru care creați un utilizator (de exemplu, myrealm). Faceți clic pe Utilizatori. Faceți clic pe Configurați un utilizator nou În fila General, introduceți numele utilizatorului în câmpul Nume. Modificat ultima dată: 2025-01-22 17:01

Unele dintre aceste dileme sunt noi (cum ar fi software-ul de copiere), în timp ce altele sunt o versiune nouă a problemelor mai vechi care se ocupă de bine și rău, onestitate, loialitate, responsabilitate, confidențialitate, încredere, responsabilitate și corectitudine. Utilizatorii se confruntă cu unele dintre aceste probleme, în timp ce profesioniștii în computere se confruntă cu toate. Modificat ultima dată: 2025-01-22 17:01

Conferința video este la fel de simplă și fără întreruperi ca o întâlnire în persoană. Cu aplicația mobilă Webex, vă puteți întâlni absolut oriunde. Găzduirea este ușoară, iar alăturarea este mai ușoară - pur și simplu faceți clic pe linkul dvs. pentru a vă alătura. Modificat ultima dată: 2025-01-22 17:01

NAT (Network Address Translation) este o metodă care permite traducerea (modificarea) adreselor IP în timp ce pachetele/datagramele traversează rețeaua. Următorii pași explică configurația de bază a supraîncărcării NAT a routerului Cisco. Modificat ultima dată: 2025-01-22 17:01

Pentru a centra un element folosind poziționarea absolută, urmați acești pași: Adăugați stânga: 50% la elementul pe care doriți să îl centrați. Adăugați o marjă stângă negativă care este egală cu jumătate din lățimea elementului. În continuare, vom face un proces similar pentru axa verticală. Apoi adăugați o marjă superioară negativă egală cu jumătate din înălțimea acesteia. Modificat ultima dată: 2025-01-22 17:01

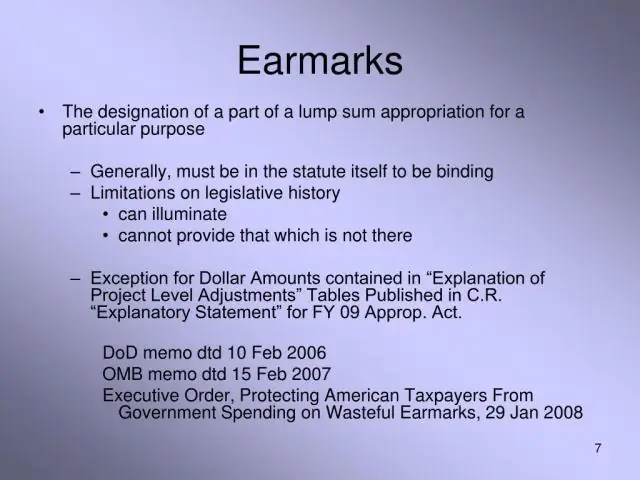

Scopul său este de a ajuta la dezvoltarea ghidului de clasificare de securitate cerut în conformitate cu paragraful 2-500 din DoD 5200. 1-R, pentru fiecare sistem, plan, program sau proiect în care sunt implicate informații clasificate. Modificat ultima dată: 2025-01-22 17:01

Sistem de operare: Microsoft Windows. Modificat ultima dată: 2025-01-22 17:01

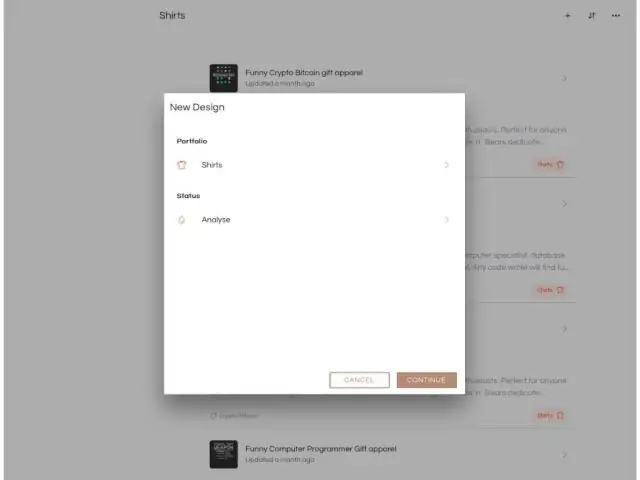

Începeți cu cerințele preliminare Docker Compose. Pasul 1: Configurare. Pasul 2: Creați un fișier Docker. Pasul 3: Definiți serviciile într-un fișier Compose. Pasul 4: Creați și rulați aplicația cu Compose. Pasul 5: Editați fișierul Compose pentru a adăuga o montare de legătură. Pasul 6: reconstruiți și rulați aplicația cu Compose. Pasul 7: Actualizați aplicația. Modificat ultima dată: 2025-01-22 17:01

Pași pentru ca computerul să vă primească: Pasul 1: Deschideți Notepad: Faceți clic pe meniul Start și navigați la Toate programele => Accesorii => Notepad. Pasul 2: Copiați și inserați: Pasul 3: Înlocuiți numele de utilizator: Pasul 4: Salvați fișierul: Pasul 5: Copiați fișierul salvat. Pasul 6: Lipiți fișierul:. Modificat ultima dată: 2025-01-22 17:01

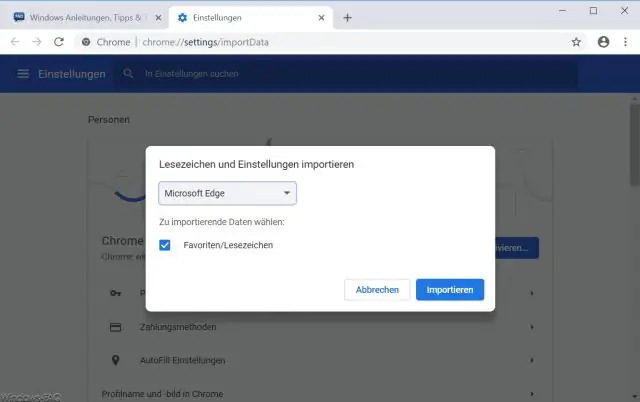

Pentru a importa marcaje din majoritatea browserelor, cum ar fi Firefox, Internet Explorer și Safari: Pe computer, deschideți Chrome. În dreapta sus, dă clic pe Mai multe. Selectați Marcaje Importați marcaje și setări. Selectați programul care conține marcajele pe care doriți să le importați. Faceți clic pe Import. Faceți clic pe Terminat. Modificat ultima dată: 2025-01-22 17:01

Practic, LED-urile nu pot fi folosite ca diode. Tensiunea nominală inversă (evaluarea PIV) a LED-urilor este mai mică de 5-10 volți, ceea ce nu este suficient pentru majoritatea aplicațiilor. 2. Curentul de scurgere invers chiar și pentru tensiuni inverse scăzute (mai puțin de 5-10 volți) este prea mare pentru LED-uri. Modificat ultima dată: 2025-01-22 17:01

Ipconfig (uneori scris ca IPCONFIG) este un instrument de linie de comandă folosit pentru a controla conexiunea la rețea în Windows prin promptul de comandă. ifconfig reprezintă configurația interfeței și funcția sa este de a configura parametrii interfeței de rețea pentru Unix, cum ar fi OS. Modificat ultima dată: 2025-01-22 17:01

Definiți lista de distribuție Pe pagina de pornire, faceți clic pe Agendă pentru a deschide Agenda dvs. de adrese. Faceți clic pe lista de sub Agendă, apoi selectați Contacte. În meniul Fișier, faceți clic pe Intrare nouă. Sub Selectați tipul de intrare, faceți clic pe New ContactGroup. Sub Pune această intrare, faceți clic în Contacte. Faceți clic pe OK. Modificat ultima dată: 2025-01-22 17:01

Cum să ștergeți pagina implicită „În construcție” Conectați-vă la site-ul dvs. utilizând fie un client FTP, cum ar fi FileZilla, fie utilizând Managerul de fișiere găsit pe cPanel. Deschideți folderul public_html. Găsiți și ștergeți indexul. html din acel folder. Modificat ultima dată: 2025-01-22 17:01

Există două tipuri de repetiție de memorie: repetiție elaborată și repetiție de întreținere. Repetiția de întreținere este doar menținerea temporară a noilor informații în memoria pe termen scurt. De obicei funcționează prin repetare. Modificat ultima dată: 2025-01-22 17:01

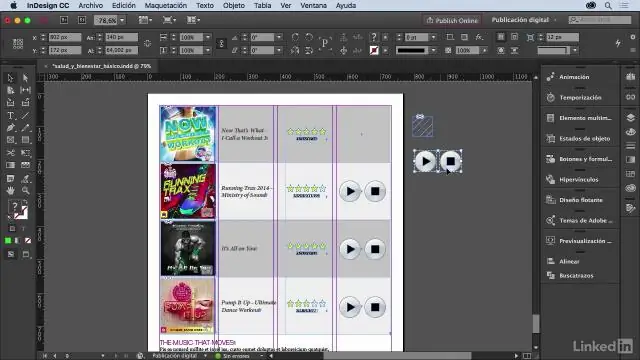

Adăugați un film sau un fișier de sunet Alegeți Fișier > Locați, apoi faceți dublu clic pe film sau pe fișierul de sunet. Faceți clic unde doriți să apară filmul. Utilizați panoul Media (alegeți Fereastră > Interactiv > Media) pentru a previzualiza un fișier media și pentru a modifica setările. Exportați documentul în Adobe PDF. Modificat ultima dată: 2025-01-22 17:01

Realizarea de capturi de ecran pe Windows În timpul jocului, apăsați tasta Print Screen de pe tastatură. Ar trebui să vedeți un mesaj „Ecran capturat”. Captura de ecran va apărea ca fișier .JPG în folderul Capturi de ecran, în directorul principal World of Warcraft. Modificat ultima dată: 2025-01-22 17:01

Raspunsul este da! Ei pot folosi în continuare WhatsApp pe BlackBerry Z10, Z3, Z30, Q5 și Q10, dar acum întrebarea este Cum? Deoarece WhatsApp va întrerupe suportul pentru dispozitivele din seria BlackBerry OS10. Modificat ultima dată: 2025-01-22 17:01

Instanța bazei de date Db2 pe Windows poate fi încă rulată ca proces prin specificarea parametrului /D în comanda db2start. Instanța bazei de date Db2 poate fi pornită și ca serviciu utilizând Panoul de control sau comanda NET START. Modificat ultima dată: 2025-01-22 17:01

Spam-ul prin e-mail, denumit și e-mail nedorit, este mesaje nesolicitate trimise în vrac prin e-mail (spam). Modificat ultima dată: 2025-01-22 17:01

Puteți crea o regulă orizontală () prin plasarea a 3 sau mai multe cratime, asteriscuri sau litere de subliniere pe o singură linie. Modificat ultima dată: 2025-01-22 17:01

Un algoritm de programare este o procedură computerizată care seamănă mult cu o rețetă (numită procedură) și îi spune computerului cu exactitate ce pași trebuie să ia pentru a rezolva problema sau a atinge un obiectiv. Ingredientele sunt numite intrări, în timp ce rezultatele sunt numite ieșiri. Modificat ultima dată: 2025-01-22 17:01

VIDEO De asemenea, cum folosesc Groovy în discord? A începe folosind Groovy , mai întâi alăturați-vă unui canal vocal. Atunci, utilizare comanda -play pentru a spune Macabru a cânta un cântec. Botul se va alătura automat canalului dvs.. Modificat ultima dată: 2025-01-22 17:01

Fragmentarea fișierelor este un termen care descrie un grup de fișiere care sunt împrăștiate pe un hard diskplatter în loc de o locație continuă. Fragmentarea este cauzată atunci când informațiile sunt șterse de pe un hard disk și mici lacune sunt lăsate în urmă pentru a fi completate cu date noi. Modificat ultima dată: 2025-01-22 17:01

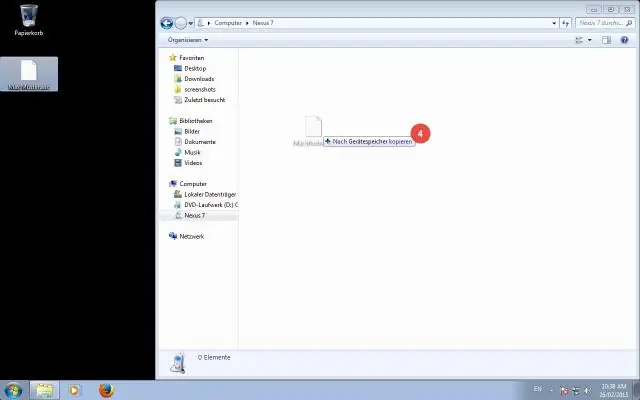

Mutați fișiere prin USB Deblocați dispozitivul Android. Cu un cablu USB, conectați dispozitivul la computer. Pe dispozitivul dvs., atingeți notificarea „Încărcarea acestui dispozitiv prin USB”. Sub „Utilizați USB pentru”, selectați Transfer fișier. Se va deschide o fereastră de transfer de fișiere pe computer. Când ați terminat, scoateți dispozitivul din Windows. Modificat ultima dată: 2025-01-22 17:01

SAS® Model Manager. SAS Model Manager vă permite să stocați modele în foldere sau proiecte, să dezvoltați și să validați modele candidate și să evaluați modele candidate pentru selecția modelului campion - apoi publicați și monitorizați modele campion. Modificat ultima dată: 2025-06-01 05:06

Dacă doriți să fiți notificat ori de câte ori aveți un nou e-mail sau un mesaj de chat, vă sugerăm să activați notificările desktop pentru Gmail. Când este activat, va apărea o fereastră pop-up pe desktop-ul tău, așa că, chiar dacă nu te uiți la Gmail, poți ști întotdeauna dacă cineva încearcă să te contacteze. Modificat ultima dată: 2025-01-22 17:01

Diferența de bază dintre adresa logică și cea fizică este că adresa logică este generată de CPU în perspectiva unui program. Pe de altă parte, adresa fizică este o locație care există în unitatea de memorie. Setul tuturor adreselor logice generate de CPU pentru program se numește Spațiu de adrese logice. Modificat ultima dată: 2025-01-22 17:01

Pentru a adăuga primul comentariu unde se află capul de redare, faceți clic pe cronometrul din stânga cuvântului „Comentarii”, iar Photoshop afișează caseta de dialog Editare comentariu cronologie, astfel încât să puteți introduce ceva text (Figura 20-15, sus). După ce faceți clic pe OK, un pătrat galben apare în acel punct pe pista de comentarii (Figura 20-15, jos). Modificat ultima dată: 2025-01-22 17:01

Freza cu plonjare este ideală pentru lucrările de șnur și de incrustație delicată, adesea numite inlay capturat, deoarece mecanismul de plonjare permite o intrare și o ieșire lină din tăietură. Nu există o modalitate mai bună de a freza caneluri și caneluri oprite decât prin utilizarea unui router cu plonjare. Modificat ultima dată: 2025-06-01 05:06

Protecția prin parolă nu este acceptată în prezent pentru Google Docs. Documentele dumneavoastră sunt protejate de parola contului dumneavoastră. Atâta timp cât nu distribuiți nimănui un document și nu oferiți parola contului dvs., nu există nicio modalitate prin care altcineva să vă poată accesa documentul. Modificat ultima dată: 2025-01-22 17:01

TĂIEREA OBLOCURILOR Măsurați cu atenție și tăiați până la capăt obloanele. Bobby și-a folosit ferăstrăul de masă. Dacă puteți măsura obloanele de sus, nu va trebui să demontați șina de sus a obloanelor și să le puneți la loc. Utilizați șina de sus așa cum este. Modificat ultima dată: 2025-01-22 17:01

Din fericire, plăcile de bază mATX sunt perfecte pentru PC-urile de gaming prietenoase cu bugetul, deoarece au încă toate caracteristicile principale pe care le au plăcile de bază ATX standard. Singura diferență reală este că plăcile de bază ATX standard oferă o estetică mai bună, mai multe sloturi PCIe și VRM-uri mai puternice pentru overclocking. Modificat ultima dată: 2025-01-22 17:01

Licență: Licență MIT. Modificat ultima dată: 2025-01-22 17:01

Pentru a activa verificarea ortografică: în panoul editor, sub titlul notei, faceți clic pe Meniu. În secțiunea Afișare globală, faceți clic pe Verificare ortografică pentru a o activa sau dezactiva. Modificat ultima dată: 2025-01-22 17:01

Faceți clic pe butonul Adăugați în albastru cromat din colțul din dreapta sus. În fereastra pop-up de confirmare, faceți clic pe butonul Adăugați aplicație. Acum a fost instalată extensia Chrome Salesforce1. Faceți clic pe imaginea simulatorului salesforce1 pentru a lansa simulatorul. Modificat ultima dată: 2025-01-22 17:01

Detectează cauza rădăcină în depozitele heap în java Cauzele sunt orice folosește memoria (care este mult) ceea ce cauți sunt obiecte care folosesc mai multă memorie decât crezi că ar trebui. Dacă aplicația se comportă corect, cauza ar putea fi faptul că dimensiunea maximă a heap-ului este prea mică. –. Modificat ultima dată: 2025-06-01 05:06

Prezentare generală a funcției SQL Server SUBSTRING() SUBSTRING() extrage un subșir cu o lungime specificată pornind de la o locație dintr-un șir de intrare. SUBSTRING(șir_input, început, lungime); În această sintaxă: input_string poate fi un caracter, binar, text, ntext sau o expresie de imagine. Modificat ultima dată: 2025-01-22 17:01