Aruncă o privire la acești 6 pași ai gândirii critice cu exemple pentru a demonstra calea către rezultate mai bune. Pasul 1: ORGANIZAȚI INFORMAȚIA. Nu avem nicio dificultate în a găsi informații. Pasul 2: RAȚIONAMENTUL STRUCTURII. Pasul 3: Luați în considerare dovezile. Pasul 4: IDENTIFICAȚI PRESUPUZiunile. Pasul 5: EVALUAȚI ARGUMENTELE. Pasul 6: COMUNICAȚI CONCLUZIA. Modificat ultima dată: 2025-01-22 17:01

Descrierea vulnerabilității. Kitul de conturi este un produs Facebook care le permite oamenilor să se înregistreze și să se conecteze rapid la unele aplicații înregistrate folosind doar numerele de telefon sau adresele de e-mail, fără a avea nevoie de o parolă. Modificat ultima dată: 2025-01-22 17:01

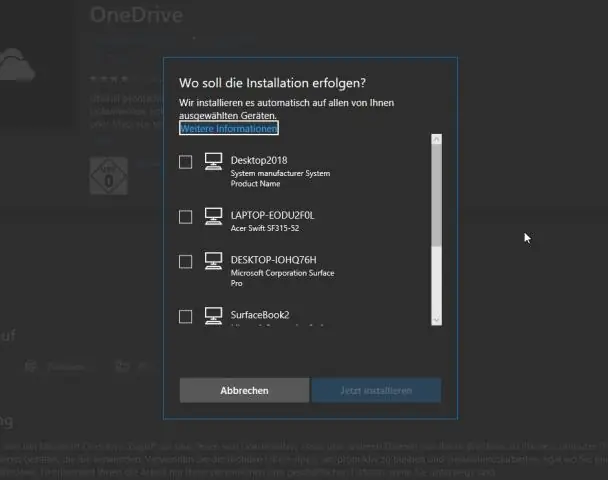

Răspuns: R: iTunes ar trebui să se instaleze pe aSurface Pro 2 la fel ca orice alt PC care rulează Windows 8.1. Dacă accesați http://www.apple.com/itunes/ și faceți clic pe butonul Descărcați iTunes, pagina următoare ar trebui să vă ofere acces la programul de instalare corespunzător. Modificat ultima dată: 2025-01-22 17:01

Există mai multe tipuri de argumente în logică, dintre care cele mai cunoscute sunt „deductive” și „inductive”. Un argument are una sau mai multe premise, dar o singură concluzie. Fiecare premisă și concluzie sunt purtători de adevăr sau „candidați ai adevărului”, fiecare capabil să fie adevărat sau fals (dar nu ambele). Modificat ultima dată: 2025-01-22 17:01

Captura de mișcare (uneori denumită mo-cap ormocap, pe scurt) este procesul de înregistrare a mișcării obiectelor sau oamenilor. Mișcările personajelor animate au fost realizate în aceste filme prin urmărirea unui actor de acțiune în viață, surprinzând mișcările și mișcările actorului. Modificat ultima dată: 2025-01-22 17:01

Psihologii cognitivi examinează procesele mentale interne, cum ar fi memoria, percepția, învățarea și limbajul și sunt preocupați de modul în care oamenii înțeleg, diagnostichează și rezolvă problemele și iau decizii. Acești psihologi se concentrează asupra modului în care oamenii obțin, procesează și își amintesc informații. Modificat ultima dată: 2025-01-22 17:01

Identitate și revendicări O revendicare este o declarație pe care un subiect, cum ar fi o persoană sau o organizație, o face despre sine sau despre un alt subiect. Revendicările sunt împachetate în unul sau mai multe jetoane care sunt apoi emise de un emitent (furnizor), cunoscut în mod obișnuit ca un serviciu de jetoane de securitate (STS). Modificat ultima dată: 2025-01-22 17:01

Tile este o aplicație mică de urmărire și însoțitor compatibilă cu Bluetooth, care vă permite să vă localizați rapid articolele. Și acum acest dispozitiv cel mai bine vândut vine în două forme diferite concepute pentru a funcționa cu toate lucrurile tale preferate: Tile Slim este subțire ca două cărți de credit, astfel încât se potrivește perfect în orice portofel sau poșetă. Modificat ultima dată: 2025-01-22 17:01

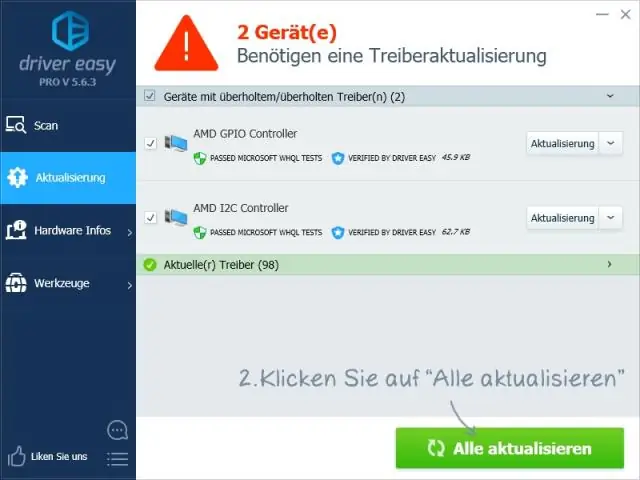

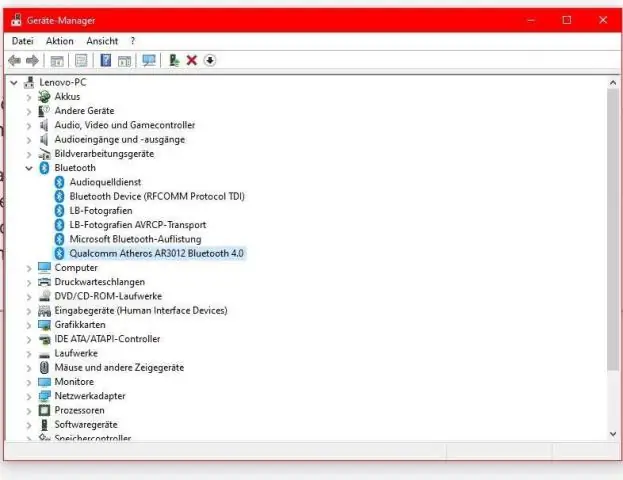

Cum să actualizați driverele învechite Faceți clic pe meniul Start, urmat de My Computer/Computer. Acum faceți clic pe Gestionare. Apoi faceți clic pe Manager dispozitive. Acum faceți clic dreapta pe oricare dintre elementele enumerate și selectați UpdateDriver. Apoi faceți clic pe „Nu, nu de data aceasta” și apoi pe butonul Următorul. După aceasta, selectați Instalare dintr-o listă sau locație specifică (avansat). Modificat ultima dată: 2025-01-22 17:01

Delphix este un software care rulează ca VM pe VMware. Delphix gestionează stocarea. Delphix arată ca un NAS pentru clonele de baze de date folosind Delphix. Delphix atrage modificări din bazele de date sursă. Delphix expune datele bazei de date sursă la baze de date clonate prin NFS. Modificat ultima dată: 2025-01-22 17:01

API-ul Graph este modalitatea principală de a introduce date în și din platforma Facebook. Este un API de nivel scăzut, bazat pe HTTP, pe care aplicațiile îl pot folosi pentru a interoga în mod programatic date, pentru a posta povești noi, a gestiona anunțuri, a încărca fotografii și pentru a efectua o mare varietate de alte sarcini. Modificat ultima dată: 2025-01-22 17:01

O copie de rezervă completă a bazei de date face o copie de rezervă a întregii baze de date. Aceasta include o parte din jurnalul de tranzacții, astfel încât baza de date completă să poată fi recuperată după restaurarea unui backup complet al bazei de date. Backup-urile complete ale bazei de date reprezintă baza de date la momentul finalizării copiei de rezervă. Modificat ultima dată: 2025-01-22 17:01

Când oferiți articolul dumneavoastră către USPS pentru livrare, acesta vă acceptă articolul și începe procesul de livrare. Tranzitul face parte din procesul de livrare. Când spunem că coletul se află în tranzit sau în tranzit către destinație, înseamnă că coletul este în drum spre livrare. Modificat ultima dată: 2025-01-22 17:01

SQL este rapid deoarece baza de date poate decide cum să obțină datele. S-ar putea să fie nevoie să faceți niște reglaje, de exemplu, ar putea fi necesar să creați indecși sau partiții. Dar, în general, sistemul face o treabă bună în alegerea celui mai eficient plan posibil pentru fiecare interogare. SQL este un limbaj de domeniu de nivel înalt. Modificat ultima dată: 2025-01-22 17:01

Funcția de concatenare este una dintre funcțiile de text ale Excel. Este folosit pentru a uni două sau mai multe cuvinte sau șiruri de text împreună. De exemplu, uneori, datele distribuite pe mai multe coloane într-o foaie de calcul Excel sunt mai eficiente de utilizat atunci când sunt combinate într-o singură coloană. Modificat ultima dată: 2025-01-22 17:01

Fonturi LinkedIn LinkedIn folosește exclusiv Source Sans (cu Arialas o copie de rezervă), în special cu greutăți între lumini și semi-aldine. Modificat ultima dată: 2025-01-22 17:01

Domeniu pentru autentificarea de bază HTTP Antetul WWW-Authenticate conține un atribut domeniul, care identifică setul de resurse cărora li se vor aplica informațiile de autentificare solicitate (adică ID-ul utilizatorului și parola). Clienții web afișează acest șir utilizatorului final atunci când solicită un ID de utilizator și o parolă. Modificat ultima dată: 2025-01-22 17:01

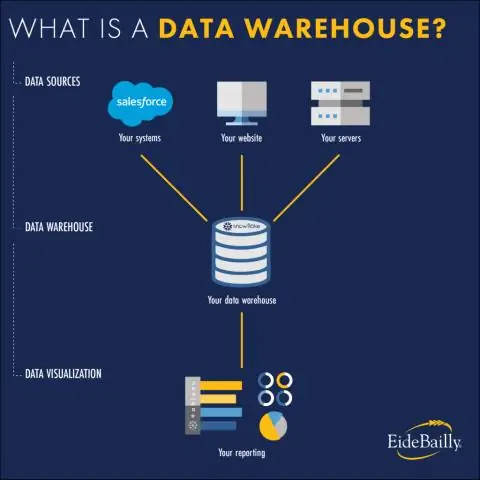

Drill Down și Drill Up (cunoscute și ca Data Drilling) înseamnă navigarea în dimensiunile ierarhice ale datelor stocate în Data Warehouses. Există două moduri opuse de analiză a datelor: Drill Down este utilizat în Procesarea analitică online (OLAP) pentru a mări datele mai detaliate prin modificarea dimensiunilor. Modificat ultima dată: 2025-01-22 17:01

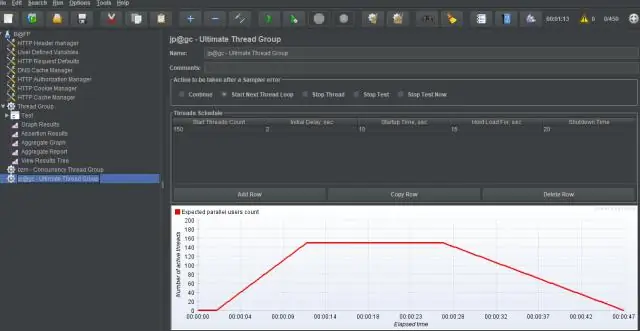

TearDown Thread Group: Este o formă specială de Thread Group utilizată pentru a efectua acțiunile necesare după finalizarea execuției unui grup obișnuit de fire. Comportamentul firelor menționate la Configurare grup de fire este exact același cu cel al grupului normal de fire. Modificat ultima dată: 2025-01-22 17:01

Cum să ștergeți memoria cache în Linux? Ștergeți numai PageCache. Dentari și inoduri clare. Ștergeți PageCache, dentiri și inoduri. sync va șterge buffer-ul sistemului de fișiere. ComandăSeparată prin „;” rulează secvenţial. Shell-ul așteaptă ca fiecare comandă să se termine înainte de a executa următoarea comandă în această secvență. Modificat ultima dată: 2025-01-22 17:01

Diferite tipuri de testare software Testare unitară. Testare de integrare. Testarea sistemului. Testare de sănătate. Testarea fumului. Testarea interfeței. Testarea regresiei. Testare beta/de acceptare. Modificat ultima dată: 2025-01-22 17:01

Dacă doriți să utilizați programe sau aplicații pe 16 biți pentru a rezolva problema, încercați această metodă rulând-o în modul compatibil. * Faceți clic dreapta pe comanda rapidă a aplicației pentru a deschide proprietățile acesteia, accesați fila Compatibilitate, bifați caseta Reducere mod culoare și selectați culoarea pe 16 biți (65536), apoi faceți clic pe butonul OK. Modificat ultima dată: 2025-01-22 17:01

Tipuri de modificatori de acces. C# oferă patru tipuri de modificatori de acces: privat, public, protejat, intern și două combinații: protejat-intern și privat-protejat. Modificat ultima dată: 2025-01-22 17:01

Da, VPN-urile sunt 100% legale în Canada. Nu există legi care să interzică utilizarea VPN în nicio provincie canadiană. Este de la sine înțeles că ceea ce faceți în timp ce sunteți conectat la VPN este încă responsabilitatea dvs. Modificat ultima dată: 2025-06-01 05:06

Varsta maxima. Directiva de vârstă maximă stabilește durata maximă de timp în secunde în care răspunsurile preluate pot fi utilizate din nou (din momentul în care se face o solicitare). De exemplu, max-age=90 indică faptul că un activ poate fi reutilizat (rămâne în memoria cache a browserului) pentru următoarele 90 de secunde. Modificat ultima dată: 2025-01-22 17:01

Ce sunt ascultătorii în JMeter? JMeterListeners sunt elementele planului de testare care sunt utilizate pentru a vizualiza și analiza rezultatul testelor de performanță în formă tabelară sau grafică. De asemenea, furnizează diferite matrice de timp de răspuns (timp mediu, timp minim, timp maxim etc.) ale unei cereri de eșantion. Modificat ultima dată: 2025-01-22 17:01

Fișierele care conțin. Extensiile de fișiere 4 sunt cel mai frecvent asociate cu programul software IBM Embedded ViaVoice de recunoaștere a vorbirii. 4 fișiere care sunt utilizate de această aplicație conțin date de script specifice limbii la care software-ul face referire. The. Modificat ultima dată: 2025-01-22 17:01

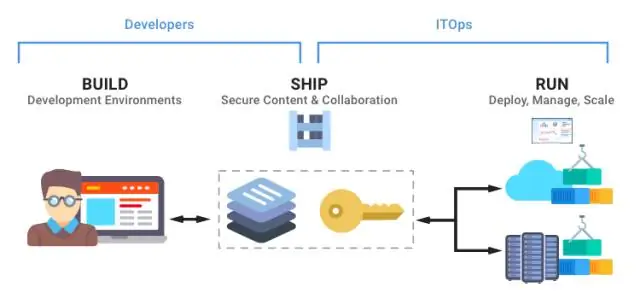

Docker, un instrument de gestionare a containerelor, este folosit în DevOps pentru a gestiona părțile software ca containere izolate, autosuficiente, care pot fi implementate și rulate în orice mediu. Docker reduce valoarea și valoarea între Dev și Ops în implementarea continuă, ceea ce elimină cheltuielile generale și reduce costurile operaționale. Modificat ultima dată: 2025-01-22 17:01

Accesați Panoul de control > Programe > Programe și caracteristici. Accesați Funcțiile Windows și dezactivați Internet Explorer11. Apoi faceți clic pe Afișează actualizările instalate. Căutați Internet Explorer. Faceți clic dreapta pe Internet Explorer 11 > Dezinstalare. Faceți același lucru cu Internet Explorer 10. Reporniți computerul. Modificat ultima dată: 2025-01-22 17:01

Există câteva moduri de a vedea dacă un domeniu dorit este disponibil. Mai întâi, introduceți pur și simplu adresa URL în căutarea luiName.com - vă vom spune dacă domeniul poate fi înregistrat sau nu. Sau, căutați domeniul în Whois Lookup. Modificat ultima dată: 2025-01-22 17:01

A fost anunțat împreună cu iPad Pro pe 9 septembrie 2015 și lansat în aceeași zi. iPad Mini4, care a înlocuit iPad Mini 3, a fost întrerupt pe 18 martie 2019, când a fost înlocuit cu a cincea generație de iPad Mini. Modificat ultima dată: 2025-01-22 17:01

Întreruperi în PIC PIC18F452 Externe: întrerupere externă declanșată de margine pe pinii INT0, INT1 și INT2 (RB0, RB1 și RB2). Pinii PORTB schimbă întreruperi (oricare dintre pinii RB4–RB7 schimbă starea) Întreruperea timer 0 overflow. Timer 1 întrerupere de depășire. Timer 2 întrerupere de depășire. Timer 3 întreruperea depășirii. Modificat ultima dată: 2025-06-01 05:06

După deschiderea WeChat pentru Windows pe PC, puteți scana codul QR Windows deschizând WeChat pe mobil, selectând „+” în colțul din dreapta sus > Scanați și confirmând autentificarea. Notă: la ora actuală, nu este posibil să vă conectați la WebWeChat și WeChat pentru Windows cu același cont în același timp. Modificat ultima dată: 2025-01-22 17:01

Prin urmare, putem converti unitatea de măsură de la picior la inch prin înmulțirea cu 12. Pasul 1: În CellC2 introduceți formula =A2*12 și apăsați tasta Enter. Pasul 2: Faceți clic pe Celula C2, trageți mânerul de umplere peste intervalele pe care le veți completa cu această formulă. Apoi veți vedea că toată măsurarea piciorului este convertită în inci. Modificat ultima dată: 2025-01-22 17:01

1970 Ulterior, se mai poate întreba, când a fost creat modelul cascadei? 1970, Se mai poate întreba, când a fost introdusă metodologia agilă? Agil nu este în niciun caz critic metodologii de dezvoltare dezvoltat în anii 1970 și 1980 ca răspuns la abordările haotice și neplanificate folosite adesea în primele zile ale software .. Modificat ultima dată: 2025-01-22 17:01

Alegeți Meniu -> Inserare -> Desen. Trageți/Loviți, Ctrl - V sau faceți clic dreapta și inserați în imaginea dvs. Faceți clic pe butonul „Textbox” din partea de sus. Desenați caseta de text de sub imaginea dvs., adăugați ceva text. Setați fontul/formatul literelor cu butonul „mai mult” din stânga sus. Modificat ultima dată: 2025-01-22 17:01

Microsoft SQL Server 2019. Modificat ultima dată: 2025-01-22 17:01

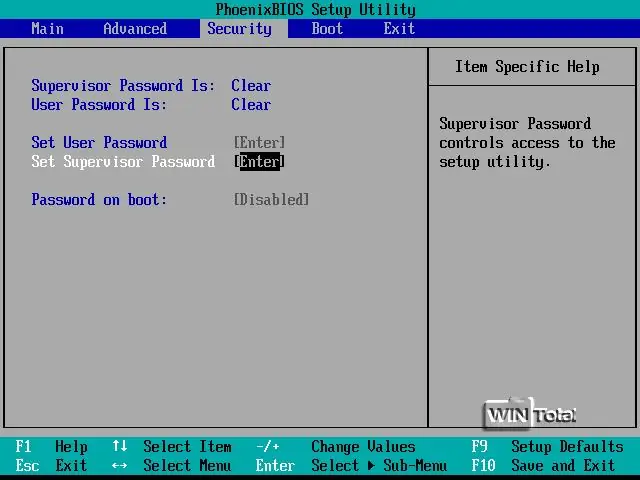

Pentru a reseta setările CMOS sau BIOS ale computerului la setările implicite, urmați pașii de mai jos. Accesați configurarea CMOS. În configurarea CMOS, căutați o opțiune pentru a reseta valorile CMOS la setarea implicită sau o opțiune pentru a încărca valorile implicite de siguranță. Modificat ultima dată: 2025-01-22 17:01

Join este o metodă de sincronizare care blochează firul de execuție care apelează (adică firul de execuție care apelează metoda) până la finalizarea firului de execuție a cărui metodă Join este apelată. Utilizați această metodă pentru a vă asigura că un fir de execuție a fost încheiat. Apelantul se va bloca pe termen nelimitat dacă firul nu se termină. Modificat ultima dată: 2025-01-22 17:01

Utilizați pașii de mai jos pentru a confirma dacă Tehnologia de virtualizare este disponibilă pe sistemul dvs.: Apăsați Ctrl + Alt + Del. Selectați Manager de activități. Faceți clic pe fila Performanță. Faceți clic pe CPU. Starea va fi listată sub grafic și va spune „Virtualizare: activată” dacă această funcție este activată. Modificat ultima dată: 2025-01-22 17:01