Deschideți aplicația Dropbox. Atingeți săgeata drop-down din dreapta fișierului sau folderului pe care doriți să-l redenumiți. Selectați Redenumire din meniul care apare în partea de jos a ecranului dvs. Modificat ultima dată: 2025-01-22 17:01

Începeți prin a selecta și copia întregul interval de date. Faceți clic pe o locație nouă din foaia dvs., apoi accesați Editare | Paste Special și bifați caseta de selectare Transpose, așa cum se arată în Figura B. Faceți clic pe OK și Excel va transpune etichetele și datele coloanelor și rândurilor, așa cum se arată în Figura C. Modificat ultima dată: 2025-01-22 17:01

CHAP oferă protecție împotriva atacurilor de reluare din partea egalului prin utilizarea unui identificator care se schimbă treptat și a unei valori variabile de provocare. CHAP cere ca atât clientul, cât și serverul să cunoască textul clar al secretului, deși acesta nu este niciodată trimis prin rețea. Modificat ultima dată: 2025-01-22 17:01

Securitatea bazei de date (Pagina 185). SYSTEM este contul de administrator de baze de date generic implicit pentru bazele de date Oracle. SYS și SYSTEM primesc automat rolul DBA, dar SYSTEM este singurul cont care ar trebui utilizat pentru a crea tabele și vizualizări suplimentare care sunt utilizate de Oracle. Modificat ultima dată: 2025-01-22 17:01

Reprezentanții de asistență tehnică răspund la apelurile telefonice primite și depanează problemele tehnice ale clienților cu software-ul și hardware-ul computerului. Centrele de apeluri angajează reprezentanți de asistență tehnică pentru a lucra cu normă întreagă și cu jumătate de normă în ture flexibile care pot include seara și weekend-urile. Modificat ultima dată: 2025-01-22 17:01

Scopul 802.1x este să accepte sau să respingă utilizatorii care doresc acces complet la o rețea folosind 802.1x. Este un protocol de securitate care funcționează cu rețele wireless 802.11, cum ar fi 802.11b,g,n, precum și cu dispozitive cu fir. Toate comutatoarele NETGEARProSAFELayer 2 și Layer 3 acceptă această autentificare. Modificat ultima dată: 2025-01-22 17:01

În general, se așteaptă ca programele Python să ruleze mai lent decât programele Java, dar, de asemenea, necesită mult mai puțin timp pentru a se dezvolta. Programele Python sunt de obicei de 3-5 ori mai scurte decât programele Java echivalente. Această diferență poate fi atribuită tipurilor de date de nivel înalt încorporate din Python și tastării sale dinamice. Modificat ultima dată: 2025-01-22 17:01

Adnotare de primăvară @Repository. Adnotarea Spring @Repository este folosită pentru a indica faptul că clasa furnizează mecanismul de stocare, regăsire, căutare, actualizare și operație de ștergere a obiectelor. Modificat ultima dată: 2025-01-22 17:01

Microsoft a încheiat astăzi suportul pentru versiunile vechi de Internet Explorer, inclusiv IE8, IE9 și IE10, precum și Windows 8. Pentru browsere, compania a lansat, de asemenea, un patch final (KB3123303) care include cele mai recente actualizări de securitate cumulative și un „ Notificare de upgrade „Sfârșitul vieții”. Modificat ultima dată: 2025-01-22 17:01

Pentru a reda un fișier video MP4 corupt, singurul lucru de care aveți nevoie este să aveți deja instalat VLC pe sistem și să fie gata de folosit: selectați fișierul corupt. fișier video mp4. Faceți clic dreapta, selectați Deschide cu și selectați VLC. Fișierul video corupt va începe să fie redat cu așteptare. Modificat ultima dată: 2025-01-22 17:01

Sintaxa pentru eliminarea unei constrângeri unice în Oracle este: ALTER TABLE nume_tabel DROP CONSTRAINT nume_constrângere; nume_tabel. Numele tabelului de modificat. Modificat ultima dată: 2025-01-22 17:01

Aproape 70% dintre clienții chestionați au spus că le-a costat între 1.000 și 3.000 USD pentru a furniza fiecare server de imprimare nou sau înlocuirea unuia existent. Restul de o treime dintre respondenți au raportat că a costat organizația lor 3.000 USD sau mai mult, aproape 10% afirmând cifre de peste 6.000 USD per server de imprimare. Modificat ultima dată: 2025-01-22 17:01

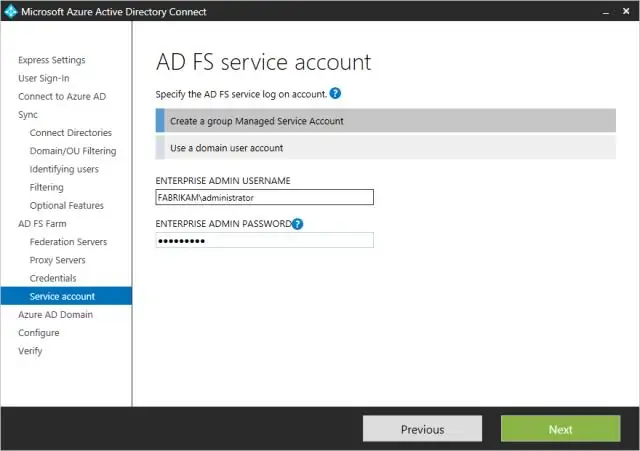

3 Răspunsuri. Ar trebui să fie bine să instalați pe controlerele dvs. de domeniu. Atâta timp cât există cache-uri de căutare corecte (pentru DNS) și închiriere (pentru DHCP) și aveți o cantitate adecvată de DC-uri pentru mediul dvs. (răspunsul nu este niciodată „un DC”), ADFS nu ar trebui să prezinte o cantitate mare de încărcare. Modificat ultima dată: 2025-01-22 17:01

ExceptionInInitializerError este o subclasă a clasei LinkageError și indică faptul că a avut loc o excepție neașteptată într-un inițializator static sau în inițializatorul pentru o variabilă statică. ExceptionInInitializerError este lansată atunci când JVM încearcă să încarce o nouă clasă. Modificat ultima dată: 2025-01-22 17:01

Este Costco, așa că, din păcate, va trebui să fiți membru pentru a profita de ofertă. Dar dacă aceasta nu este nicio problemă, puteți lua iPad-ul 2017 de 9,7 inci și 128 GB cu Wi-Fi pentru doar 299,99 USD. Este cu 60 de dolari mai mică decât prețul Apple, dar este și cu 70 de dolari mai mult decât veți plăti dacă aveți norocul să fiți membru Costco. Modificat ultima dată: 2025-01-22 17:01

Sunt acceptate următoarele formate de fișiere: Text, SequenceFile, RCFile, ORC și Parquet. În plus, este necesar un metastore Hive la distanță. Modul local sau încorporat nu este acceptat. Presto nu folosește MapReduce și, prin urmare, necesită doar HDFS. Modificat ultima dată: 2025-01-22 17:01

Fișierele transferate prin protocolul Shell (FISH) este un protocol de rețea care utilizează Secure Shell (SSH) sau Remote Shell (RSH) pentru a transfera fișiere între computere și a gestiona fișierele de la distanță. Modificat ultima dată: 2025-01-22 17:01

Selectați „Trackpad” din secțiunea „Hardware”. Faceți clic pe caseta de lângă „Derulați” sub titlul „Două degete” dacă caseta de selectare nu este deja bifată. Închideți Preferințe de sistem. Plasați două degete pe trackpad-ul Macbook-ului și mutați-le în sus sau în jos pentru a derula în sus sau în jos prin pagina web sau documentul actual. Modificat ultima dată: 2025-01-22 17:01

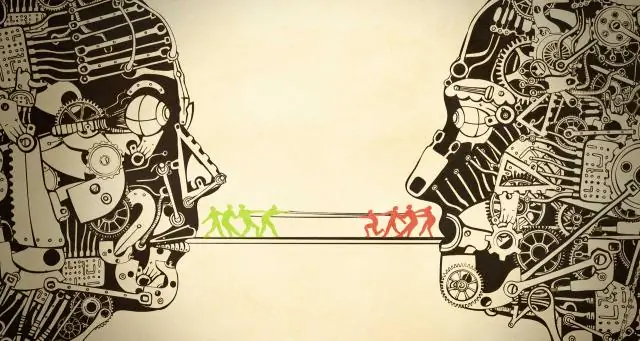

Integrarea datelor este procesul de combinare a datelor din diferite surse într-o singură vizualizare unificată. În cele din urmă, integrarea datelor permite instrumentelor de analiză să producă inteligență de afaceri eficientă și acționabilă. Modificat ultima dată: 2025-01-22 17:01

Leatherman Surge este unul dintre cele două cele mai mari instrumente multiple ale noastre; o adevărată putere, construită cu cei mai mari clești ai noștri, cele mai lungi lame multi-unelte și încuietori ușor de utilizat. Un schimbător de lame unic, tăietoare de sârmă premium înlocuibile și patru lame cu deschidere exterioară vă oferă acces rapid la uneltele pe care le utilizați cel mai mult. Modificat ultima dată: 2025-06-01 05:06

IPhone SE folosește o cartelă nano SIM, care este cea mai mică dintre cele 3 dimensiuni pe care le puteți alege în prezent. Această dimensiune a cartelei SIM este foarte comună pentru iPhone-urile Apple, cu toate modelele noi folosind această dimensiune. Modificat ultima dată: 2025-01-22 17:01

Măsurați deschiderea și determinați-vă nevoile ferestrelor. Este timpul să vă dați seama cum să măsurați ferestrele. Eliminați fereastra existentă. Zona de pregătire și montare uscată fereastră nouă. Setați și nivelați fereastra. Verificați dublu fereastră și găuri de pre-foraj. Tăiați Siding și aplicați calafăt. Instalați fereastra. Tăiați lamele și adăugați izolație. Modificat ultima dată: 2025-01-22 17:01

Amplify Framework oferă un set de biblioteci și componente UI și o interfață de linie de comandă pentru a construi backend-uri mobile și a se integra cu aplicațiile dvs. iOS, Android, Web și React Native. Amplify CLI vă permite să configurați toate serviciile necesare pentru a vă alimenta backend-ul printr-o interfață simplă de linie de comandă. Modificat ultima dată: 2025-01-22 17:01

Dacă o mulțime de linii derulează în sus pe ecran ori de câte ori fac clic pe ceva, atunci folosesc serverul proxy. Dacă fișierul jurnal squid nu este localizat, căutați în /etc/squid locația fișierului jurnal. Pentru a vedea dacă de fapt memorează în cache lucruri și este util, ar trebui să existe câteva rânduri care spun că este un HIT. Modificat ultima dată: 2025-01-22 17:01

SNI înseamnă Server Name Indication și este o extensie a protocolului TLS. Indică ce nume de gazdă este contactat de browser la începutul procesului de strângere de mână. Această tehnologie permite unui server să conecteze mai multe certificate SSL la o singură adresă IP și o singură poartă. Modificat ultima dată: 2025-01-22 17:01

Pe scurt, redirecționarea portului este folosită pentru a menține traficul nedorit în afara rețelelor. Permite administratorilor de rețea să utilizeze o singură adresă IP pentru toate comunicațiile externe de pe Internet, în timp ce dedică mai multe servere cu IP-uri și porturi diferite sarcinii interne. Modificat ultima dată: 2025-01-22 17:01

Dezvoltată de filozoful Stephen E. Toulmin, metoda Toulmin este un stil de argumentare care descompune argumentele în șase părți componente: revendicare, temei, mandat, calificativ, respingere și susținere. În metoda lui Toulmin, fiecare argument începe cu trei părți fundamentale: cererea, temeiul și mandatul. Modificat ultima dată: 2025-01-22 17:01

Scoping lexical nu este valid în C, deoarece compilatorul nu poate ajunge/găsi locația corectă de memorie a funcției interne. Funcția imbricată nu este acceptată de C, deoarece nu putem defini o funcție într-o altă funcție în C. Putem declara o funcție în interiorul unei funcții, dar nu este o funcție imbricată. Modificat ultima dată: 2025-01-22 17:01

JavaScript | Funcția String split() str.split() este folosită pentru a împărți șirul dat în matrice de șiruri de caractere, separându-l în subșiruri folosind un separator specificat furnizat în argument. Argumente. Valoare returnată. Exemplul 1: Exemplul 2: var str = „Este o zi de 5r&e@@t”. var array = str.split(' ',2); print(matrice);. Modificat ultima dată: 2025-01-22 17:01

Nu mai arunca pungile tale scumpe, ia în schimb unul ușor de curățat! Geanta dvs. favorită iRobot originală, cu fermoar de 7 inchi instalat. Conține 30 de recipiente de murdărie, praf și păr, compatibile cu toate modelele de eliminare automată a murdăriei Clean Base™ (vândute separat) și, cel mai important, este ușor de golit pentru reutilizare. Modificat ultima dată: 2025-01-22 17:01

Dacă ISUSPM.exe a venit împreună cu un software Nuance, o altă aplicație sau împreună cu computerul dvs., puteți utiliza această metodă pentru a-l elimina complet. Descărcați instrumentul de dezinstalare Software Manager de aici. Găsiți fișierul descărcat și lansați-l. Odată ce s-a terminat, reporniți computerul și verificați dacă ISUSPM.exe mai există. Modificat ultima dată: 2025-01-22 17:01

Detalii interne ale std::sort() în C++ Înseamnă aranjarea datelor într-o anumită manieră, care poate fi în creștere sau scădere. Există o funcție încorporată în C++ STL cu numele sort(). std::sort() este o funcție generică în C++ Standard Library, pentru a face sortarea prin comparație. Modificat ultima dată: 2025-01-22 17:01

Într-o rețea de telecomunicații, managementul defecțiunilor se referă la un set de funcții care detectează, izolează și corectează defecțiunile rețelei. Sistemul examinează jurnalele de erori, acceptă și acționează asupra notificărilor de detectare a erorilor, urmărește și identifică defecțiunile și efectuează o secvență de teste de diagnosticare. Modificat ultima dată: 2025-01-22 17:01

Pasul 1: importați o imagine în Paint.net sau orice altceva. Openpaint.net. Pasul 2: Creați un nou strat și umpleți-l cu negru. Faceți clic pe Strat în bara de meniu. Pasul 3: Reduceți opacitatea stratului. Acum, vedem că există o casetă care arată straturi în dreapta jos. Pasul 4: Salvați imaginea. Pasul 5: Decolorarea luminii în MS Paint. Modificat ultima dată: 2025-01-22 17:01

Activați culoarea barei de titlu în Windows10. Lansați aplicația Setări și mergeți la Personalizare> Culori. În partea de sus a ecranului, puteți selecta culoarea dorită pentru barele de titlu ale aplicației dvs. Culoarea pe care o alegeți va fi folosită și în altă parte în Windows, cum ar fi fundalul pictogramelor din StartMenu. Modificat ultima dată: 2025-01-22 17:01

Pentru cei care doresc să actualizeze iOS 9.3 de îndată ce este lansat, timpul de descărcare a iOS 9.3 va varia de la 15 minute la câteva ore. După ce graba inițială moare, ar trebui să vă așteptați ca descărcarea iOS 9.3 să se finalizeze în 15 până la 20 de minute. Modificat ultima dată: 2025-01-22 17:01

Deși nu aveți nevoie de o tastatură MIDI pentru a produce muzică, aceasta este foarte recomandată datorită cât de utile și productive sunt. Majoritatea stațiilor de lucru audio digitale (software de creație muzicală) vor avea tastaturi virtuale încorporate în pachetul de software pe care le puteți opera folosind tastatura computerului dvs. Modificat ultima dată: 2025-01-22 17:01

Newsela PRO Newsela nu publică prețuri pe site-ul său, dar a împărtășit într-un tweet recent că versiunea Pro costă aproximativ 6.000 USD per școală, 2.000 USD pe nivel de clasă și 18 USD per elev pe an. Modificat ultima dată: 2025-01-22 17:01

Există două moduri de a „șterge” textul. Una este să utilizați instrumentul „Editați text și imagini” (Instrumente> Editare conținut> Editați text și imagini). Cu instrumentul activ, apoi puteți selecta text și îl puteți șterge. Dacă este text în ceea ce Acrobat consideră a fi un grup de text (de exemplu, un paragraf), restul acestui grup se va ajusta. Modificat ultima dată: 2025-01-22 17:01

Cursul de certificare Certified Information Systems Auditor (CISA) vă oferă abilitățile necesare pentru a guverna și controla IT-ul întreprinderii și pentru a efectua un audit de securitate eficient. Aliniat cu cea mai recentă ediție a examenului CISA (2019), vă îmbunătățește abilitățile de a proteja sistemele informaționale. Modificat ultima dată: 2025-06-01 05:06