- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:52.

- Modificat ultima dată 2025-01-22 17:37.

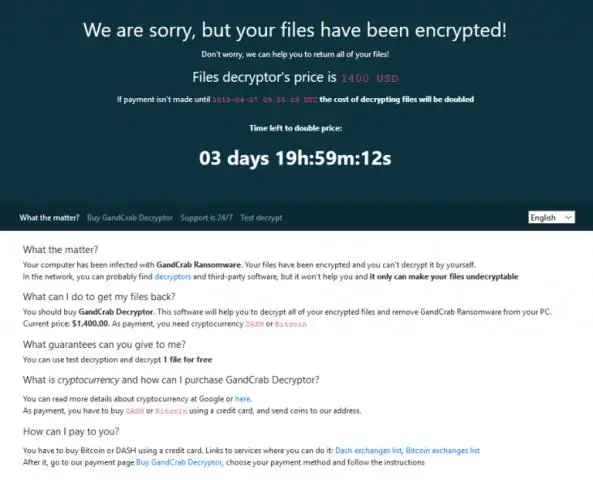

Atacurile ransomware sunt de obicei executat folosind un troian, intrarea într-un sistem prin, de exemplu, un atașament rău intenționat, un link încorporat într-un e-mail de phishing sau o vulnerabilitate într-un serviciu de rețea.

În mod similar, cineva se poate întreba, cât timp durează recuperarea de la atacul ransomware?

Este nevoie de 33 de ore, conform unui sondaj recent realizat de Vanson Bourne asupra a 500 de factori de decizie în domeniul securității cibernetice, care a fost sponsorizat de SentinelOne. Victima medie a fost lovită de șase ori.

cât de frecvente sunt atacurile ransomware? Securitate. Analiza a peste 230.000 atacuri ransomware care a avut loc între aprilie și septembrie a fost publicat de cercetătorii în securitate cibernetică de la Emsisoft și o familie de programe malware a reprezentat peste jumătate (56%) din incidentele raportate: „Stop” ransomware.

Pe lângă aceasta, care este cea mai comună metodă de atac pentru ransomware?

Cea mai comună metodă pentru hackeri de a răspândi ransomware este prin e-mailuri de phishing . Hackerii folosesc elaborate cu atenție e-mailuri de phishing pentru a păcăli o victimă să deschidă un atașament sau să facă clic pe un link care conține un fișier rău intenționat.

Poate fi eliminat ransomware-ul?

Dacă aveți cel mai simplu tip de ransomware , cum ar fi un program antivirus fals sau un instrument de curățare fals, dvs poate sa obișnuit elimina urmând pașii din programul meu malware anterior îndepărtare ghid. Această procedură include intrarea în modul sigur al Windows și rularea unui scanner de viruși la cerere, cum ar fi Malwarebytes.

Recomandat:

Poate Bitdefender să elimine ransomware-ul?

Există 2 moduri de a elimina virusul: Utilizați SafeMode with Networking și dezinfectați computerul cu instrumentul de eliminare Bitdefender Ransomware. Odată ce este finalizat, Bitdefender va afișa un mesaj care vă va informa că procesul de eliminare este finalizat

Cum pot fi prevenite atacurile de intruziune?

Sistemele de prevenire a intruziunilor funcționează prin scanarea întregului trafic de rețea. Există o serie de amenințări diferite pe care un IPS este conceput pentru a le preveni, inclusiv: Atacul Denial of Service (DoS). Atacul Distributed Denial of Service (DDoS)

Ce sunt atacurile interne?

Un atac intern are loc atunci când un individ sau un grup din cadrul unei organizații încearcă să perturbe operațiunile sau să exploateze activele organizației

Cum opriți atacurile reluate?

Atacurile de reluare pot fi prevenite prin etichetarea fiecărei componente criptate cu un ID de sesiune și un număr de componentă. Utilizarea acestei combinații de soluții nu folosește nimic care este interdependent unul de celălalt. Pentru că nu există interdependență, există mai puține vulnerabilități

Care sursă de date este prima în ordinea volatilității atunci când se efectuează o investigație criminalistică?

IETF și Ordinul Volatilității Acest document explică faptul că colectarea dovezilor ar trebui să înceapă cu elementul cel mai volatil și să se termine cu elementul cel mai puțin volatil. Deci, conform IETF, Ordinea Volatilității este următoarea: Registre, Cache. Tabel de rutare, cache ARP, tabel de procese, statistici kernel