Cuprins:

- Autor Lynn Donovan donovan@answers-technology.com.

- Public 2024-01-18 08:28.

- Modificat ultima dată 2025-01-22 17:38.

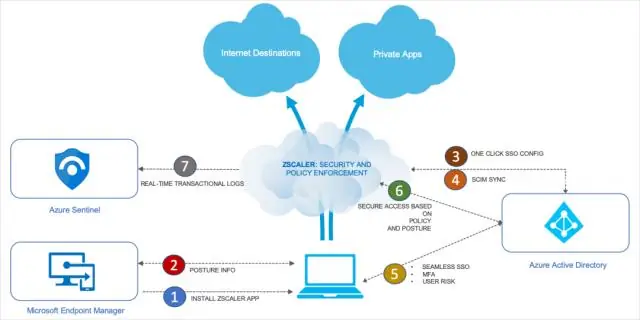

Implementare Zero Trust

- Utilizați microsegmentarea.

- O persoană sau un program cu acces la una dintre acele zone nu va putea accesa niciuna dintre celelalte zone fără autorizație separată. Utilizați autentificarea cu mai mulți factori (MFA)

- Implementează Principiul celui mai mic privilegiu (PoLP)

- Validați toate dispozitivele terminale.

În mod similar, cineva se poate întreba, cum obții încredere zero?

Iată cele patru principii pe care compania dvs. și în special organizația dvs. IT trebuie să le adopte:

- Amenințările vin atât din interior, cât și din exterior. Aceasta este probabil cea mai mare schimbare în gândire.

- Utilizați micro-segmentarea.

- Acces cel mai puțin privilegiat.

- Nu ai încredere niciodată, verifică întotdeauna.

În al doilea rând, ce este o rețea Zero Trust? Încredere zero Arhitectura, denumită și Rețeaua Zero Trust sau pur și simplu Încredere zero , se referă la concepte de securitate și la modelul de amenințare care nu mai presupune că actorii, sistemele sau serviciile care operează din perimetrul de securitate ar trebui să fie automat de încredere și, în schimb, trebuie să verifice orice și tot ce încearcă

De asemenea, de ce organizațiile moderne trebuie să ia în considerare implementarea unei abordări de securitate zero încredere?

Încredere zero vă ajută să capturați beneficiile cloud-ului fără a vă expune organizare la un risc suplimentar. De exemplu, la criptare este Utilizați în medii cloud, atacatorii atacă adesea datele criptate prin accesul cu chei, nu prin ruperea criptării și, prin urmare, gestionarea cheilor este de o importanță capitală.

Cine a inventat termenul de încredere zero?

The termen ' încredere zero ' a fost inventat de un analist la Forrester Research Inc. în 2010, când modelul pentru concept a fost prezentat pentru prima dată. Câțiva ani mai târziu, Google a anunțat că au implementat încredere zero securitate în rețeaua lor, ceea ce a dus la un interes tot mai mare pentru adoptare în cadrul comunității tehnologice.

Recomandat:

Cum implementați un model predictiv?

Mai jos sunt cinci pași de cea mai bună practică pe care îi puteți urma atunci când implementați modelul predictiv în producție. Specificați cerințele de performanță. Separați algoritmul de predicție de coeficienții modelului. Dezvoltați teste automate pentru modelul dvs. Dezvoltați o infrastructură de testare în spate și de testare acum. Provocare, apoi Actualizări de model de încercare

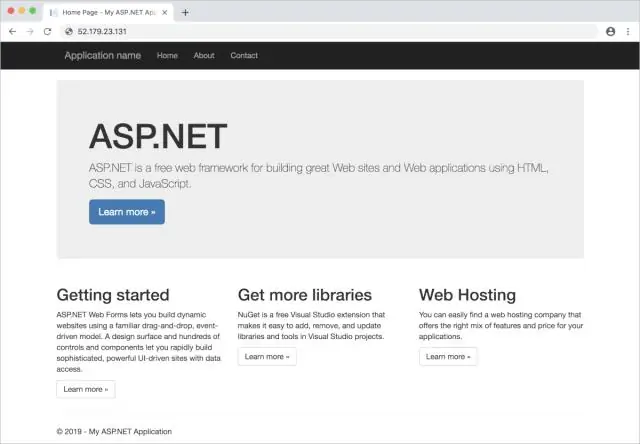

Cum implementați un container în Azure?

Conectați-vă la Azure la https://portal.azure.com. În Azure Portal, alegeți Creați o resursă, Web, apoi alegeți Aplicație web pentru containere. Introduceți un nume pentru noua aplicație web și selectați sau creați un nou grup de resurse. Alegeți Configurați container și selectați Azure Container Registry. Așteptați până când noua aplicație web a fost creată

Cum implementați căutarea tip înainte?

Căutarea tip înainte este o metodă de căutare progresivă și filtrare prin text. Implementarea typeahead. js Deschideți șablonul care conține caseta de căutare. Înfășurați câmpul de intrare într-un container cu id=”remote” Dați câmpului de intrare clasa typeahead. Adăugați următorul script la șablon:

Cum implementați interfața setată în Java?

Set in Java Set este o interfață care extinde Colecția. Este o colecție neordonată de obiecte în care valorile duplicate nu pot fi stocate. Practic, Set este implementat de HashSet, LinkedHashSet sau TreeSet (reprezentare sortată). Setul are diverse metode de a adăuga, elimina clar, dimensiune etc. pentru a îmbunătăți utilizarea acestei interfețe

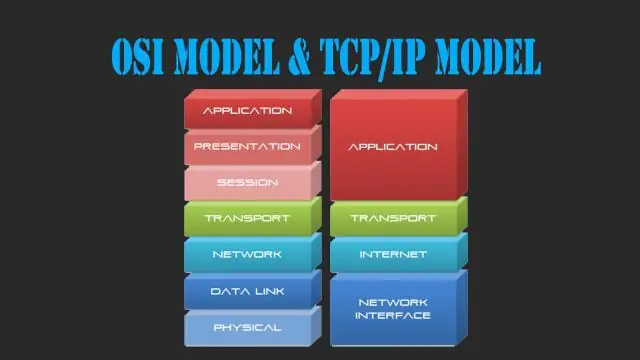

Care este diferența dintre modelul OSI și modelul TCP IP?

1. OSI este un standard generic, independent de protocol, care acționează ca o poartă de comunicare între rețea și utilizatorul final. Modelul TCP/IP se bazează pe protocoale standard în jurul cărora s-a dezvoltat Internetul. Este un protocol de comunicare, care permite conectarea gazdelor printr-o rețea